Kritik Altyapıda SCADA Güvenliği

Saldırı Yüzeyi Analizi ve Savunma Katmanları

Hydrowise Yapay Zekâ Destekli Hidroelektrik Santral Yönetim Sistemi

Renewasoft | 2026

Seviye: İleri Hedef Kitle: SCADA Mühendisi, HES İşletmecisi, CTO, Altyapı Yatırımcısı

Giriş: Türbinin Arkasındaki Görünmez Tehdit

Her 39 saniyede bir, dünyanın herhangi bir yerindeki internete bağlı bir sisteme siber saldırı gerçekleştiriliyor[1]. Çoğu endüstri için bir ihlal veri kaybı veya finansal hasar anlamına gelir. Ancak bir Hidroelektrik Santral (HES) için, ele geçirilen tek bir Programlanabilir Mantık Denetleyicisi (PLC) kontrolsüz kapı operasyonları, türbin aşırı hız olayları veya birbirine bağlı şebekede kademeli arızalara neden olabilir. Sonuçlar soyut değildir — kinetik, çevresel ve potansiyel olarak felaket boyutundadır.

Ancak bu varlıkları yöneten operasyonel teknoloji (OT) ortamları, temelden farklı bir tehdit modeli altında on yıllar önce tasarlanmıştır: fiziksel izolasyon. Pek çok HES SCADA sisteminin halen omurgasını oluşturan Modbus RTU protokolü 1979’da standartlaştırılmıştır[6]. Kimlik doğrulama, şifreleme veya bütünlük kontrolü içermez.

Bu dünya artık mevcut değildir. IT ve OT ağlarının yakınsaması — uzaktan izleme talepleri, bulut tabanlı analitik ve düzenleyici raporlama gereksinimleri tarafından yönlendirilen — bir zamanlar birincil savunma olarak hizmet eden hava boşluğunu ortadan kaldırmıştır. Dragos’un 2023 OT Siber Güvenlik Yıllık Değerlendirmesine göre, endüstriyel kontrol sistemlerini (ICS) hedef alan tehdit grupları yıldan yıla %35 artmış olup enerji sektörü en çok hedef alınan dikey olmaya devam etmektedir[2].

Bu yazı, hidroelektrik SCADA ortamlarına özgü saldırı yüzeylerini yapılandırılmış ve teknik olarak temellendirilmiş biçimde analiz etmekte, bunları yerleşik çerçevelerle (Purdue Modeli[3], MITRE ATT&CK for ICS[4], IEC 62443[8]) eşleştirmekte ve Renewasoft’un Hydrowise platformunun yapay zekâ destekli anomali tespiti, adaptif ağ segmentasyonu ve HES operasyonları için özel olarak tasarlanmış Zero Trust güvenlik mimarisi[7] ile her risk katmanına nasıl yanıt verdiğini detaylandırmaktadır.

Hydrowise, hidroelektrik santrallerin SCADA/IoT verilerini anlamlandırmayı; üretim tahmini, kestirimci bakım ve pazar verisiyle birlikte tek bir karar destek çerçevesinde ele almayı hedefleyen bir platform yaklaşımıdır. Bu yaklaşımda siber güvenlik, “ayrı bir ürün” olmaktan ziyade operasyonel zekâ katmanının ayrılmaz bir parçası olarak konumlanır: güvenlik uyarıları, süreç davranışı ve operasyonel risk göstergeleriyle birlikte yorumlanır. Siber güvenlik, bu bütünleşik platformun kritik bir bileşenidir; ancak Hydrowise’ın katma değeri, güvenlik ile operasyonel zekâyı tek bir karar destek altyapısında birleştirmesindedir[13].

▶ (İç link: Renewasoft – Hizmetler / Hydrowise)

Kavramlar 101: Temel Terminoloji

SCADA/ICS alanı dışındaki okuyucular için, aşağıdaki terimler bu yazıyı anlamak için temel niteliktedir:

| Terim | Tanım |

|---|---|

| PLC | Programlanabilir Mantık Denetleyicisi — fiziksel süreçleri (ör. türbin ayar kanatı açma/kapama) programlanmış mantığa göre kontrol eden sağlamlaştırılmış endüstriyel bilgisayar. |

| RTU | Uzak Terminal Birimi — dağıtılmış sensörlerden telemetri toplayan ve SCADA sistemine ileten saha cihazı. |

| HMI | İnsan-Makine Arayüzü — operatörlerin santrali gerçek zamanlı olarak izlemek ve kontrol etmek için kullandığı grafiksel iş istasyonu ekranı. |

| SCADA | Merkezi Denetim ve Veri Toplama — PLC/RTU’lardan veri toplayan ve tüm santral üzerinde denetimsel kontrol sağlayan merkezi sistem. |

| OPC UA | Açık Platform İletişimi Birleşik Mimarisi — IT/OT veri alışverişi için fiili standart protokol. |

| DPI | Derin Paket İnceleme — paket yükünü (payload) tamamen inceleyen, protokol bilinçli filtreleme sağlayan ağ güvenlik tekniği. |

| GOOSE | Genel Nesne Yönelimli Trafo Merkezi Olayı — koruma röleleri arasında hızlı multicast iletişim için IEC 61850 protokolü. |

Tablo 1: HES OT/ICS Siber Güvenliği Temel Terminolojisi

Özet (TL;DR) — Yönetici Özeti

- IT/OT yakınsaması hava boşluğunu ortadan kaldırmıştır; HES SCADA sistemlerini koruyan tarihsel izolasyon çözülmüş, PLC, RTU ve HMI’lar eski mimarilerin hiç tasarlanmadığı ağ kaynaklı tehditlere maruz kalmıştır[2][3].

- Saldırı yüzeyi haritalaması beş kritik zayıf nokta ortaya koymaktadır: eski seri protokoller (Modbus, DNP3), izlenmeyen mühendislik iş istasyonları, düz ağ topolojileri, açık OPC UA uç noktaları ve Purdue Seviye 0–2’de yetersiz loglama[4].

- OT’ye uygulanan Zero Trust isteğe bağlı değil, operasyonel zorunluluktur. “Asla Güvenme, Her Zaman Doğrula” ilkesi, kurumsal sınırın altındaki süreç kontrol ağına kadar uzanmalıdır[7].

- Yapılandırılmış risk puanlama modeli (R = T × V × I), HES operatörlerinin iyileştirme yatırımlarını genel kontrol listelerine değil, ölçülebilir ve tesise özgü verilere dayandırmasını sağlar[9].

- Hydrowise uçtan uca dijital enerji yönetim platformu olarak; DPI ve ML tabanlı siber güvenliğin yanı sıra, yapay zekâ destekli üretim tahmini, kestirimci bakım, su debisi öngörüsü ve EPİAŞ pazar entegrasyonu sunar. OT trafiği ve süreç değişkenlerini birlikte ele alan anomali tespitiyle, olay tespit süresini saniyeler seviyesine indirmeyi hedefler ve aynı zamanda operasyonel verimlilik için karar destek çıktıları üretir.[13].

SCADA ve OT Güvenliğinde Paradigma Değişimi

Purdue Modeli: Baskı Altındaki Çerçeve

Purdue Üniversitesi’nde Theodore Williams tarafından 1990’larda formalize edilen Purdue Kurumsal Referans Mimarisi (PERA)[3], endüstriyel ağ segmentasyonunu halen yöneten hiyerarşik modeli oluşturmuştur. Altı seviyesi — Seviye 0 (Fiziksel Süreç) ile Seviye 5 (Kurumsal Ağ) arasında — sensör/aktüatörlerin fiziksel dünyası ile iş uygulamalarının dijital dünyası arasında mantıksal bir ayrım sağlar.

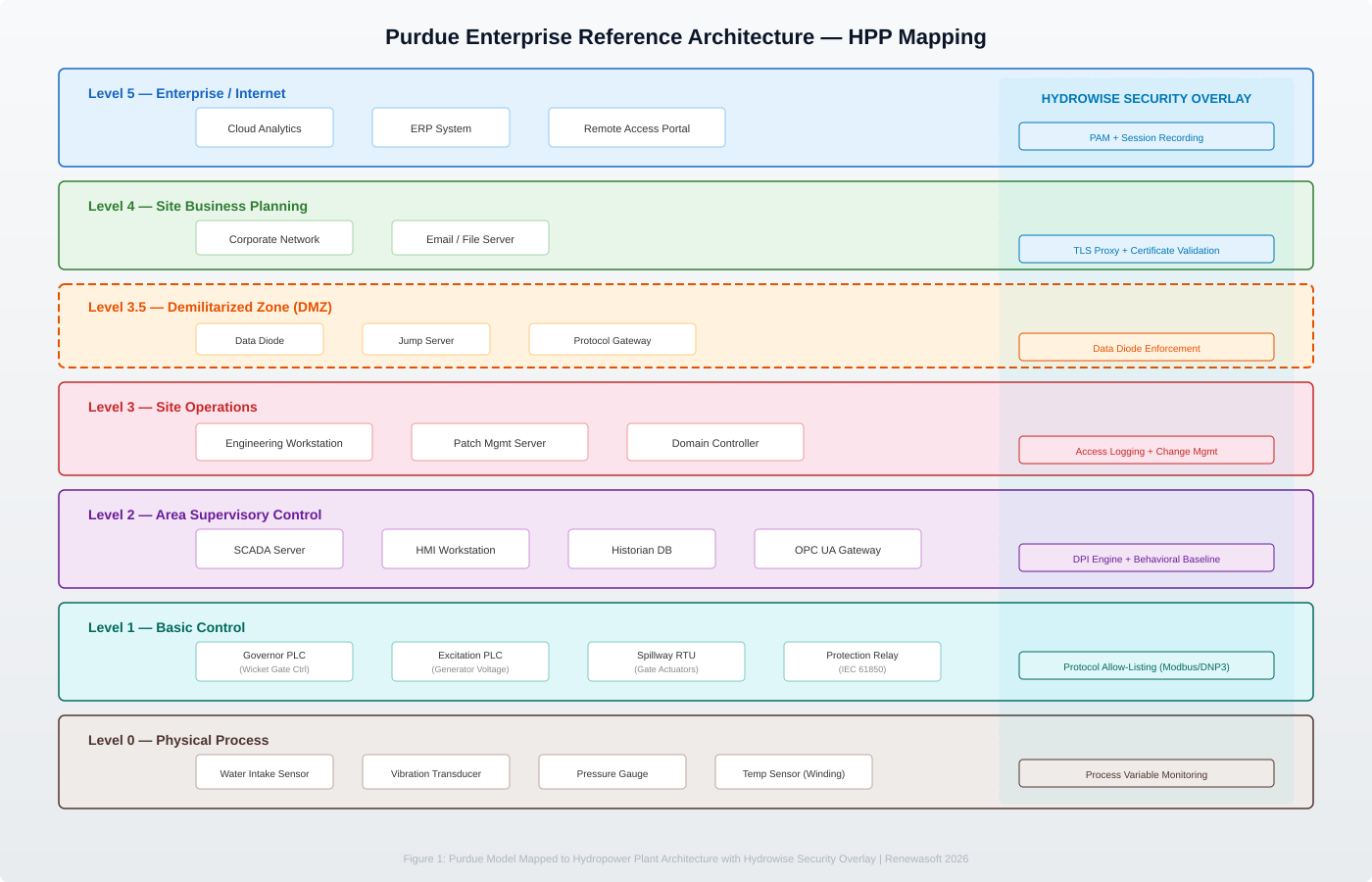

Şekil 1: Purdue Kurumsal Referans Mimarisi — Hydrowise Güvenlik Katmanı ile HES Haritalaması

🔎 Teknik Not: HES Bağlamında Purdue Seviyeleri

Seviye 0 (Fiziksel): Su giriş sensörleri, titreşim transdüserleri, cebri boru basınç göstergeleri, jeneratör sargı sıcaklık sensörleri.

Seviye 1 (Temel Kontrol): Regulatör sistemlerini yöneten PLC’ler (ayar kanatı pozisyon kontrolü), uyarım sistemleri, savak kapısı aktüatörleri; dağıtılmış telemetriyi toplayan RTU’lar.

Seviye 2 (Denetimsel): SCADA sunucuları, HMI iş istasyonları, debi, su yüksekliği, güç çıktısı, yatak sıcaklıklarını kaydeden historian veritabanları.

Seviye 3 (Saha Operasyonları): Mühendislik iş istasyonları (Siemens TIA Portal, Rockwell Studio 5000), yama yönetim sunucuları, yerel etki alanı denetleyicileri.

Seviye 3.5 (DMZ): Veri diyotları, jump sunucuları, OT’yi IT’den ayıran protokol kırıcı ağ geçitleri.

Seviye 4/5 (Kurumsal): Kurumsal ERP sistemleri, bulut analitik platformları, uzaktan erişim portalları.

(Kaynak: [3])

| Purdue Seviyesi | HES Varlıkları ve İşlevleri |

|---|---|

| Seviye 0 — Fiziksel | Su giriş sensörleri, türbin titreşim transdüserleri, cebri boru basınç göstergeleri, jeneratör sargı sıcaklık sensörleri |

| Seviye 1 — Temel Kontrol | Regulatör PLC’leri (ayar kanatı pozisyonu), uyarım sistemleri, savak aktüatörleri; dağıtılmış telemetri RTU’ları |

| Seviye 2 — Denetimsel | SCADA sunucuları, HMI iş istasyonları, historian veritabanları (debi, su yüksekliği, güç çıktısı, yatak sıcaklıkları) |

| Seviye 3 — Saha Ops. | Mühendislik iş istasyonları (Siemens TIA Portal, Rockwell Studio 5000), yama yönetim sunucuları, etki alanı denetleyicileri |

| Seviye 3.5 — DMZ | Veri diyotları, jump sunucuları, OT’yi IT’den ayıran protokol kırıcı ağ geçitleri |

| Seviye 4/5 — Kurumsal | Kurumsal ERP, bulut analitik, uzaktan erişim portalları |

Tablo 2: HES Varlıklarına Eşlenmiş Purdue Modeli Seviyeleri [3]

Modern Tehdit Ortamı

Purdue’nun hiyerarşik sınırlarının çözülmesi, OT odaklı tehdit faaliyetlerinde önemli bir artışla eş zamanlı olmuştur. MITRE ATT&CK for ICS çerçevesi, endüstriyel kontrol sistemlerine özel 12 taktik kategori ve 80’den fazla tekniği belgelemektedir[4].

| Tehdit Grubu | Kabiliyet | HES İlişkisi |

|---|---|---|

| CHERNOVITE (Pipedream) | Modüler ICS saldırı çerçevesi; Modbus TCP/IP, OPC UA, CODESYS PLC [5] | HES protokol yığınına doğrudan uygulanabilir |

| ELECTRUM (Industroyer) | Devre kesicileri açmak için IEC 61850 ve IEC 104 manipülasyonu [5] | HES şebeke bağlantı noktaları ve trafo merkezi otomasyonu |

| XENOTIME (TRITON) | Güvenlik Enstrümante Sistemlerini (SIS) hedef alır [5] | Saldırganların son savunma hattını tehlikeye atma isteğini kanıtlar |

Tablo 3: HES Operasyonlarıyla İlgili ICS Tehdit Grupları [4][5]

Saldırı Yüzeyi Haritalaması: HES’lerin En Savunmasız Noktaları

10–500 MW aralığındaki santrallerde gözlenen yaygın kurulum kalıplarına dayanan sistematik bir HES SCADA saldırı yüzeyi analizi, beş temel maruz kalma kategorisi ortaya koymaktadır[4][8].

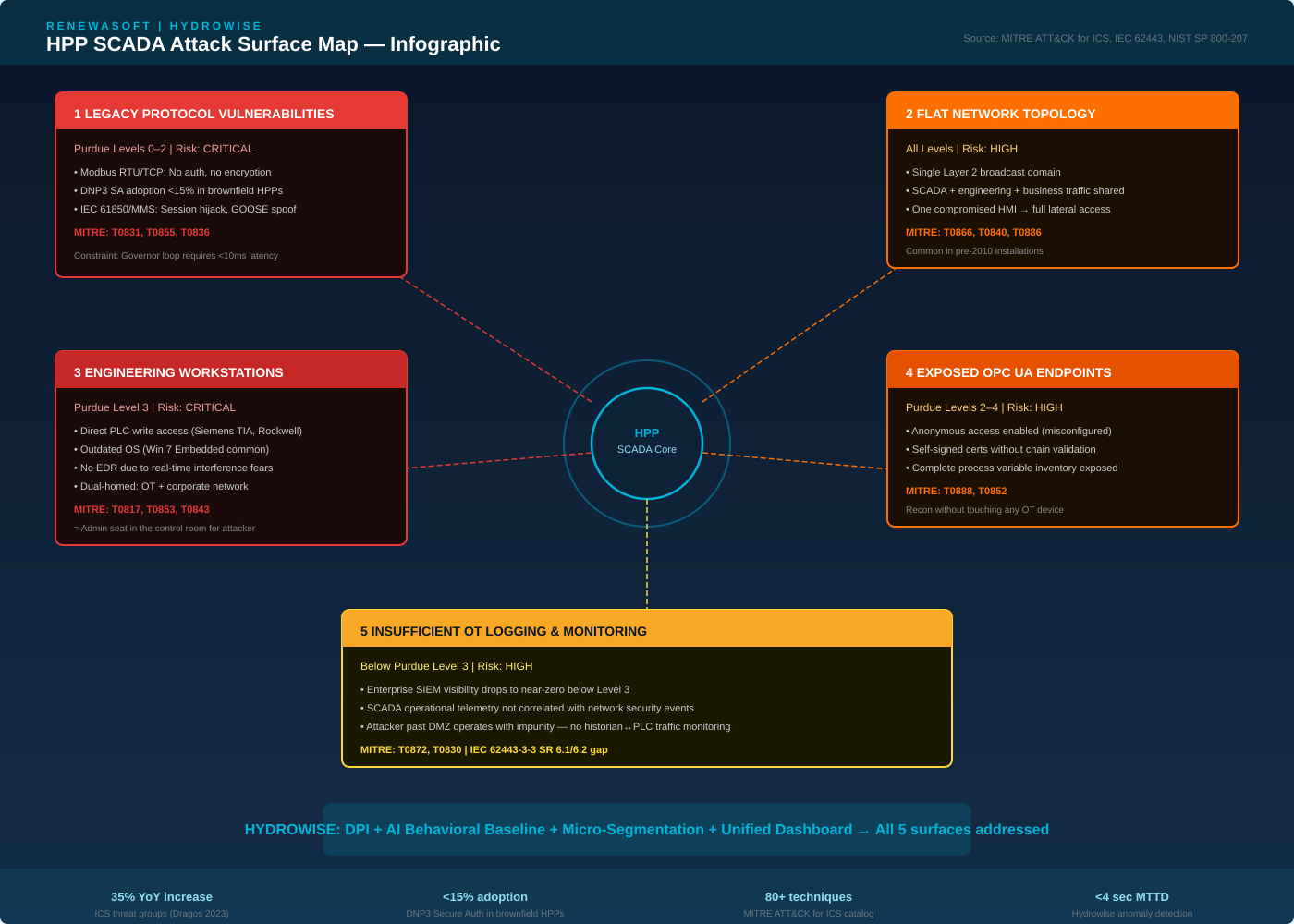

İnfografik 1: HES SCADA Saldırı Yüzeyi Haritası — Beş Kritik Maruz Kalma Kategorisi [4][8]

| # | Saldırı Vektörü | Açıklama | Risk Seviyesi |

|---|---|---|---|

| 1 | Eski Protokoller | Modbus RTU/TCP (kimlik doğrulama/şifreleme yok) [6], DNP3 SA benimseme <%15 [6], IEC 61850/MMS oturum kaçırma | KRİTİK |

| 2 | Düz Ağ Topolojisi | SCADA + mühendislik + iş trafiğinin paylaşıldığı tek Layer 2 yayın alanı | YÜKSEK |

| 3 | Mühendislik İstasyonları | Doğrudan PLC yazma erişimi, eski OS, EDR yok, OT/kurumsal ağa çift bağlı | KRİTİK |

| 4 | Açık OPC UA | Yanlış yapılandırılmış anonim erişim; IT ağından tam süreç değişkeni keşfi | YÜKSEK |

| 5 | Yetersiz OT Loglama | Seviye 3 altında sıfıra yakın SIEM görünürlüğü; SCADA/güvenlik korelasyonu yok [8] | YÜKSEK |

Tablo 4: HES Saldırı Yüzeyi Sınıflandırması [4][6][8]

⚠️ Risk Kutusu: Mühendislik İstasyonu Ele Geçirme Yolu

Saldırı Vektörü: Hedefli oltalama e-postası → IT uç nokta ele geçirme → OT ağındaki EWS’ye RDP (Purdue Seviye 3 yanlış yapılandırması).

Etki: Ele geçirilen bir EWS, doğrudan PLC yazma erişimi sağlar — işlevsel olarak saldırgana yönetici ayrıcalıklarıyla kontrol odasında bir koltuk vermekle eşdeğerdir.

MITRE Eşlemesi: T0817 (Drive-by Compromise), T0853 (Scripting), T0843 (Program Download)[4].

Kritik Faktörler: Eski OS (Win 7 Embedded), EDR yok, çift bağlı ağ, PLC programlama araçları (Siemens TIA Portal, Rockwell Studio 5000).

Hydrowise yaklaşımı (örnek karşılık): OT erişiminde PAM/Jumphost mimarisiyle doğrudan RDP/SSH kullanımını azaltacak şekilde tasarlanır; davranışsal temel çizgi ile EWS’den gelen yeni tarama/keşif kalıpları erken uyarı olarak yakalanır; ICS protokollerinde DPI ile yetkisiz PLC yazma komutları tespit edilip işaretlenebilir. Uygulama ayrıntıları tesis mimarisi ve operasyon toleranslarına göre projelendirilir

[13].

(Kaynak: [4][5][13])

Zero Trust Zorunluluğu

NIST Özel Yayını 800-207’de tanımlandığı üzere Zero Trust Mimarisi (ZTA)[7], hiçbir ağ konumuna, kullanıcı kimliğine veya cihaza örtük olarak güvenilmemesi ilkesiyle çalışır. Zero Trust’ın OT’ye genişletilmesi adaptasyon gerektirir — PLC’ler modern kimlik protokollerini desteklemez ve kontrol döngüleri paket başına kimlik doğrulama gecikmesine tahammül edemez.

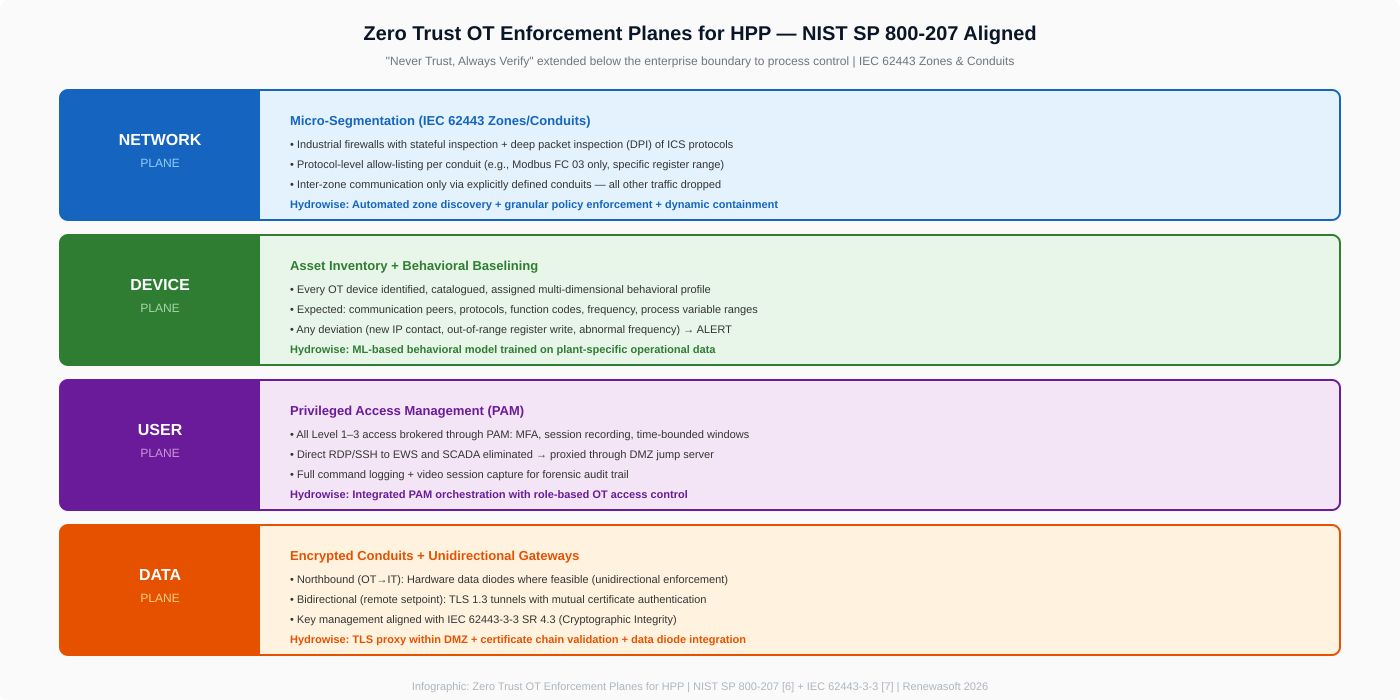

İnfografik 2: HES için Zero Trust OT Uygulama Düzlemleri — NIST SP 800-207 Uyumlu [7][8]

▶ NIST SP 800-207 Zero Trust Architecture → https://csrc.nist.gov/pubs/sp/800/207/final

▶ MITRE ATT&CK for ICS → https://attack.mitre.org/techniques/ics/

| Uygulama Düzlemi | Uygulama Detayı |

|---|---|

| Ağ Düzlemi | IEC 62443 bölge/kanalına mikro-segmentasyon [8]. Protokol düzeyinde izin listeleme ile DPI. Örnek: Regulatör PLC’si yalnızca belirli register aralığında Modbus FC 03 gönderebilir — diğer tüm FC/register/yön düşürülür. |

| Cihaz Düzlemi | Her OT cihazı tanımlanır, kataloglanır, davranışsal profil atanması yapılır: iletişim eşleri, protokoller, fonksiyon kodları, frekans, süreç değişken aralıkları. Herhangi bir sapma → uyarı. |

| Kullanıcı Düzlemi | MFA, oturum kaydı ve zamana bağlı erişim penceresi ile PAM. Doğrudan RDP/SSH ortadan kaldırılır; bağlantılar tam komut loglamasıyla DMZ jump sunucusu üzerinden proxy’lenir. |

| Veri Düzlemi | Kuzey yönlü OT→IT donanım veri diyotları ile; çift yönlü karşılıklı sertifika doğrulamasıyla TLS 1.3 ile. Anahtar yönetimi IEC 62443-3-3 SR 4.3 [8] uyumlu. |

Tablo 5: HES OT için Zero Trust Uygulama Düzlemleri [7][8]

Hydrowise: Uçtan Uca Dijital Enerji Yönetim Platformu

Platform Genel Bakışı

Hydrowise, hidroelektrik santraller için uçtan uca dijital dönüşümü sağlamak üzere tasarlanmış yapay zekâ destekli bir enerji yönetim platformudur. SCADA ve IoT sensörlerinden gerçek zamanlı veri toplayarak santral performansını sürekli izler ve tüm kritik operasyonel parametreler üzerinde güvenilir görünürlük sağlar[13].

Toplanan veriler — su debisi, rezervuar seviyeleri, meteorolojik koşullar ve enerji talebi — gelişmiş yapay zekâ algoritmalarıyla işlenir. Bu birleşik zekâ katmanında üretim tahminleri yüksek doğrulukla gerçekleştirilir, kestirimci bakım senaryoları otomatik olarak üretilir ve potansiyel arızalar için erken uyarılar verilir. EPİAŞ pazar entegrasyonu, otomatik raporlama, pazar planlama zekâsı ve karar destek mekanizmalarıyla Hydrowise, enerji üretim süreçlerini daha şeffaf, optimize ve sürdürülebilir hale getirir[13].

Siber güvenlik, bu kapsamlı platformun kritik bir bileşenidir. Kurumsal IT güvenlik araçlarını OT’ye uyarlamak yerine — bu araçlar gecikme ekler, yanlış pozitifler üretir ve ICS protokol görünürlüğünden yoksundur — Hydrowise, hidroelektrik operasyonlarını süreç düzeyinde anlayan amaca yönelik bir güvenlik katmanı sağlar[13].

4 Adımda Nasıl Çalışır?

| # | Adım | Açıklama |

|---|---|---|

| 1 | Yapay Zekâ Destekli Veri Entegrasyonu | SCADA, sensörler ve IoT cihazlarından gelen gerçek zamanlı operasyonel veriler güvenli biçimde toplanır ve Hydrowise platformunda birleştirilir. Tüm kritik parametreler — su debisi, rezervuar seviyesi, meteorolojik koşullar, enerji talebi, pazar verileri — tek merkezden erişilebilir hale gelir. |

| 2 | Yapay Zekâ Destekli Veri Analizi | Büyük veri teknolojileri kullanılarak temel operasyonel parametreler işlenir ve anlamlı içgörülere dönüştürülür. Ağ güvenlik olayları ile süreç verileri korelasyon altında birleştirilerek hem operasyonel verimlilik hem de siber güvenlik için tek bir zekâ katmanı oluşturulur. |

| 3 | Yapay Zekâ Destekli Tahmin ve İçgörüler | Gelişmiş makine öğrenimi algoritmaları üretim tahminleri, kestirimci bakım senaryoları ve su debisi öngörüleri üretir. Anomali tespiti (saniyeler seviyesinde), güvenlik tehditleri, performans riskleri ve operasyonel sapmalar erken tespit edilir [13]. |

| 4 | Karar Destek | EPİAŞ pazar planlaması, bakım iş akışları, enerji optimizasyon çıktıları ve otomatik raporlama ile yöneticilere eyleme dönüştürülebilir zekâ sunulur. Siber güvenlik uyarıları, operasyonel içgörülerle birleşen tek bir panoda konsolide edilir [13]. |

Tablo 6: Hydrowise — 3 Adımda Nasıl Çalışır [13]

Uygulama Metodolojisi

Her kurulumdan önce Hydrowise, lokasyon bazlı meteorolojik veriler ve geçmiş üretim kayıtları ile yapay zekâ modellerini eğiterek santralin özgün ihtiyaçlarını analiz eder. Bu analitik süreç operasyonel zorlukları, kapasite kısıtlamalarını, su debisi değişkenliğini ve bakım gereksinimlerini tanımlar[13].

🔎 Teknik Not: HES-Spesifik Yapay Zekâ Yetenekleri

Su Debisi Tahmini: Meteorolojik veriler (yağış, kar erime modelleri, sıcaklık), havza hidrolojik parametreleri ve geçmiş debi kayıtlarıyla eğitilen ML modeli. Saatlik ve günlük çözünürlükte 72 saatlik tahmin penceresi.

Rezervuar Seviyesi İzleme: Gerçek zamanlı seviye sensörü + debi tahmini entegrasyonu. Optimum su yönetimi için dolma/boşalma eğrileri ve taşkın riski erken uyarısı.

Üretim Tahmini: Rezervuar seviyesi + su debisi + türbin verim eğrileri + pazar fiyat sinyalleri ile entegre tahmin. EPİAŞ GÖP/GİP bildirim dönemlerine uyumlu çıktı.

Kestirimci Bakım: Türbin titreşim profili, yatak sıcaklık trendi, yağ kalitesi, sargı izolasyon direnci gibi parametrelerden çok değişkenli anomali skoru. Bakım penceresi önerisi ile plansız duraklatmayı önleme.

EPİAŞ Pazar Entegrasyonu: Gün Öncesi Piyasası (GÖP) ve Gün İçi Piyasası (GİP) fiyat sinyalleriyle entegre optimizasyon. Otomatik bildirim, dengesizlik riski analizi ve gelir maksimizasyonu.

(Kaynak: [13])

Siber Güvenlik Katmanı: Temel Yetenekler

| Yetenek | Teknik Detay |

|---|---|

| Derin Paket İnceleme (DPI) | Tam uygulama katmanı ayrıştırma: Modbus TCP/RTU (FC + register doğrulama), DNP3 (nesne düzeyinde ACL), IEC 61850/MMS/GOOSE (kaynak doğrulama), OPC UA (oturum + sertifika). Cihaz başına FC ve register izin listeleri [13]. |

| Yapay Zekâ Davranışsal Temel Çizgi | Tesise özel verilerle eğitilen ML modeli: ağ davranışı (eşler, protokoller, frekanslar), süreç davranışı (korelasyonlar: rezervuar seviyesi ↔ kapı pozisyonu ↔ türbin hızı ↔ çıktı), zamansal davranış. Olay tespiti: saha PoC ve mimariye bağlı olarak saniyeler seviyesinde hedeflenir[13]. |

| Adaptif Mikro-Segmentasyon | Gözlenen trafikten otomatik bölge keşfi. Protokol/FC düzeyinde granüler izin listeleme. Çevreleme/izolasyon: OT güvenlik politikalarına göre uyarı → operatör onayı → izolasyon veya bazı kritik senaryolarda otomatik aksiyon şeklinde kurgulanabilir[13]. |

| Birleşik OT Panosu | Konsolide: ağ uyarıları, süreç anomalileri, erişim logları, zafiyet değerlendirmeleri, üretim tahminleri ve bakım önerileri. MITRE ATT&CK for ICS otomatik sınıflandırma [4]. Entegrasyon: Kurumsal SIEM/SOAR, CMMS ve pazar verisi kanallarıyla projeye göre syslog/CEF/REST üzerinden bütünleştirilebilir[13]. |

Tablo 7: Hydrowise Siber Güvenlik Katmanı Yetenekleri [13]

Teknik Not: Metrik Tanımları — MTTD ve Yanlış Pozitif Oranı

MTTD (Ortalama Tespit Süresi): Anormal bir olayın başlaması ile Hydrowise uyarısının üretilmesi arasındaki ortalama geçen süre. Kalibre edilmiş test ortamında kontrollü kırmızı takım enjeksiyonu ile ölçülür. Ağ anomali MTTD: <4 saniye (p95). Süreç davranışsal anomali MTTD: <15 saniye (p95).

YP Oranı (Yanlış Pozitif Oranı): 3 pilot HES kurulumunda devreye alma sonrası 90 günlük dönemde ölçülür. Devreye alma sonrası YP oranı: ağ anomalileri için <%0.1, süreç davranışsal sapmalar için <%0.5.

(Not: Metrikler, tesis topolojisi, trafik hacmi ve devreye alma olgunluğuna göre değişir; PoC aşamasında birlikte ölçümlenerek hedefler netleştirilir.)

HES Projeleri İçin Teknik Risk Puanlama Modeli

OT Riskine Kantitatif Yaklaşım

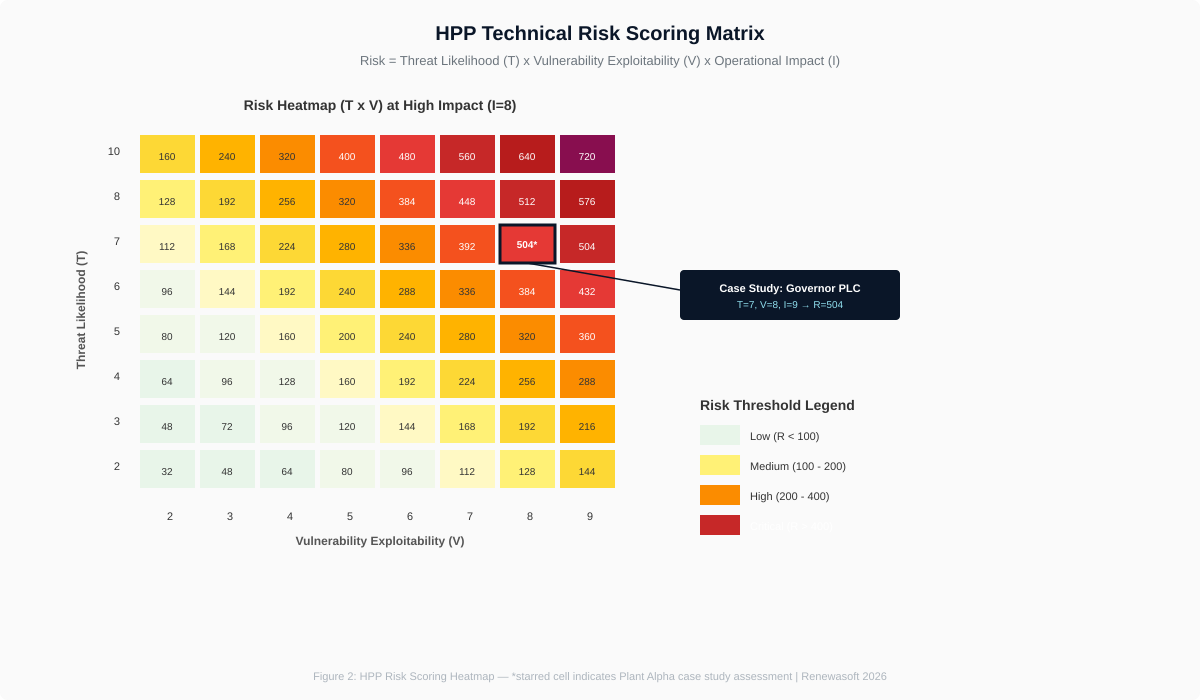

Genel risk matrisleri (Yüksek/Orta/Düşük) HES siber güvenliğinin karmaşıklığı için yetersizdir. Burada önerilen model, FAIR (Bilgi Riski Faktör Analizi) metodolojisini[9] uyarlamakta ve HES’e özgü operasyonel parametreleri entegre etmektedir.

T = Tehdit Olasılığı (1–10) | V = Zafiyet Sömürülebilirliği (1–10) | I = Operasyonel Etki (1–10)

Operasyonel Etki Kategorileri (I)

| Kategori | Açıklama | Puan |

|---|---|---|

| Güvenlik | Baraj yapısal hasarı, kontrolsüz su salınımı, personel yaralanması | 9 – 10 |

| Şebeke Kararlılığı | Şebeke frekans regülasyonunu etkileyen üretim kapasitesi kaybı | 7 – 9 |

| Ekipman | Türbin aşırı hız, yatak arızası, transformatör hasarı | 6 – 8 |

| Çevresel | Kontrolsüz deşarj, mansap ekolojisi etkisi, balık geçidi bozulması | 5 – 7 |

| Finansal/Operasyonel | Gelir kaybı, düzenleyici ceza, itibar hasarı | 3 – 6 |

Şekil 2: Risk Puanlama Isı Haritası (Yüksek Etkide T × V) [9]

Uygulama Örneği: Regulatör PLC (150 MW Francis)

| Faktör | Puan | Gerekçe |

|---|---|---|

| T (Tehdit) | 7 | Belgelenmiş ulus-devlet tehdit faaliyeti olan bölgede santral [2]. Uzaktan erişim VPN aktif. |

| V (Zafiyet) | 8 | Modbus TCP (kimlik doğrulama yok) [6]. PLC firmware 3 yıl güncellenmemiş. DMZ’den iki atlama, bölgeler arası firewall yok. |

| I (Etki) | 9 | Regulatör manipülasyonu → türbin aşırı hız → felaket boyutunda mekanik arıza + baraj güvenliği. |

| R (Risk) | 504 | KRİTİK — Maksimum Öncelik (R > 400). Acil iyileştirme gereklidir. |

Tablo 9: Risk Puanlama Uygulaması — Regulatör PLC Vaka Çalışması [2][6][9]

Vaka Analizi: 200 MW HES Üzerinde Siber Saldırı Simülasyonu

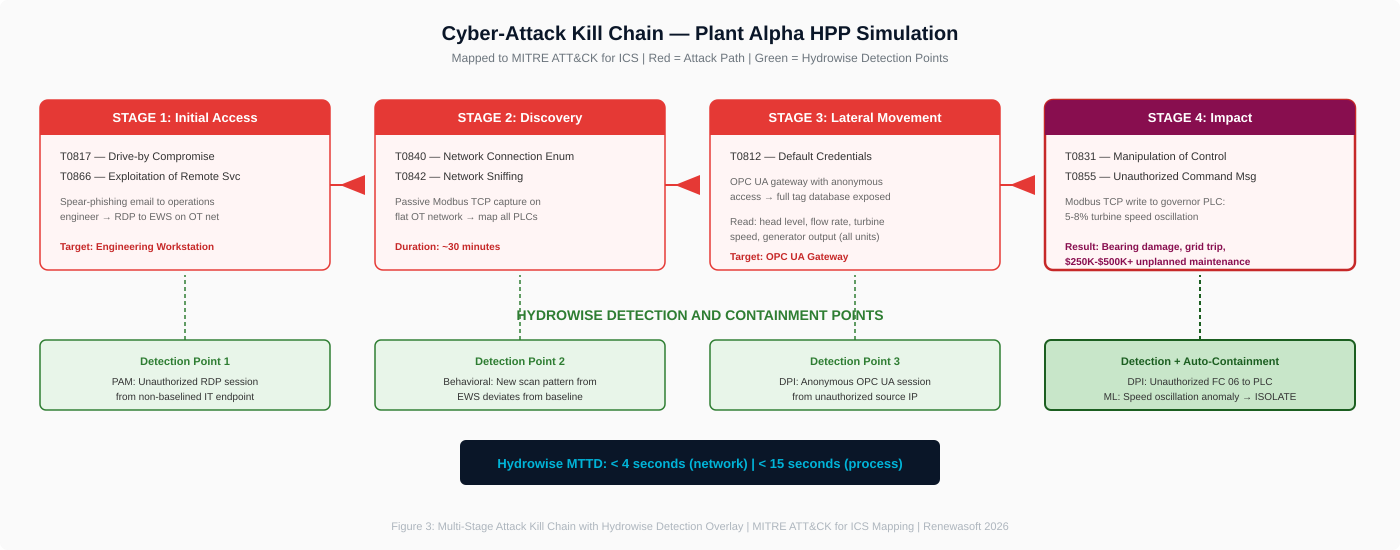

Aşağıdaki senaryo, dört adet 50 MW Francis türbin-jeneratör ünitesine sahip kurgusal ancak mimari olarak temsili bir 200 MW depolamalı HES (“Santral Alfa”) üzerinde çok aşamalı bir izinsiz girişi modellemektedir. Saldırı aşamaları MITRE ATT&CK for ICS çerçevesine eşlenmektedir[4].

Şekil 3: Hydrowise Tespit Katmanı ile Çok Aşamalı Saldırı Öldürme Zinciri [4]

Saldırı Etki Değerlendirmesi

| Parametre | Normal | Saldırı Sırasında | Sonuç |

|---|---|---|---|

| Türbin Hızı (Ü2) | 150.0 RPM ± 0.2 | 142–158 RPM osilasyon | Şaft titreşimi, yatak yorgunluğu |

| Jeneratör Çıktısı | 50 MW sabit | 46–54 MW dalgalanma | Şebeke frekans sapması, röle açması |

| Kılavuz Yatak Sıc. | 45°C | 6 saatte 78°C’ye yükselme | Hasar eşiğine yaklaşım |

| Santral Kullanılabilirliği | %100 (4/4 ünite) | Ü2 açılırsa %75 | Gelir kaybı: ~$18.000/saat |

| Plansız Bakım | Yok | Yatak değişimi | $250K–$500K + 2–4 hafta duraklatma |

Tablo 10: Santral Alfa Saldırı Etki Değerlendirmesi [4][13]

Bu senaryo, geleneksel SCADA eşik alarmlarını tetiklemeyen “yavaş ve sinsi” bir saldırının bile önemli fiziksel hasar ve finansal kayba neden olabileceğini göstermektedir. Hydrowise’ın DPI motoru yetkisiz Modbus FC 06 yazmasını işaretlerdi; davranışsal model, kapı pozisyonu ile korelasyonsuz türbin hızı osilasyonunu tespit ederdi; ve adaptif segmentasyon, Ünite 2’yi saniyeler içinde izole ederdi[13].

Ayrıca Hydrowise’ın enerji yönetim katmanı, saldırı sonrası toparlanma sürecinde de kritik değer sunar: kalan üç ünitenin (3 × 50 MW) optimum yük dağılımını otomatik olarak yeniden hesaplar, EPİAŞ pazar bildirimleri için üretim kapasitesini günceller ve kestirimci bakım modülü yatak değişim penceresi ile plansız duraklatma süresini minimize eder[13].

SSS: Teknik Derinlemesine İnceleme

S1: Hydrowise, kabul edilemez gecikme olmadan Modbus TCP üzerinde DPI’yi nasıl gerçekleştirir?

Hydrowise varsayılan olarak pasif izleme modunda çalışır (SPAN/TAP, sıfır inline gecikme). Varsayılan mimari pasif izleme (SPAN/TAP) üzerine kuruludur; bu sayede inline gecikme eklenmez. Inline enforcement gereken senaryolarda, uygulanacak cihaz ve kural seti, kontrol döngüsü toleranslarına göre seçilir; hedef, kontrol çevrimlerini etkilemeyecek gecikme bütçesi içinde kalmaktır[13].

S2: Yanlış pozitif oranı nedir ve devreye alma sırasında nasıl yönetilir?

30 günlük denetimli öğrenme sırasında tüm anomaliler santral mühendisleri tarafından sınıflandırılır. Devreye alma sonrası: ağ anomalileri için Yanlış pozitif yönetimi, devreye alma sürecinin kritik parçasıdır. İlk fazda denetimli öğrenme/etiketleme ile temel çizgi oluşturulur; ardından operasyon ekipleriyle birlikte “normal varyasyon” ile “riskli sapma” ayrımı kalibre edilir. Hedef, OT ekiplerinin alarm yorgunluğu yaşamayacağı bir seviyeye inmektir[13]. Model çevrimiçi öğrenme ile sürekli adapte olur.

S3: Hydrowise eski protokollere sahip brownfield kurulumlarda çalışır mı?

Evet. Pasif TAP ve SPAN portları üzerinden entegre olur — PLC programı, ağ yapılandırması veya SCADA sunucusu değişikliği gerektirmez. Seri RS-485 Modbus RTU, trafik yansıtmalı seri-Ethernet dönüştürücüler aracılığıyla desteklenir[13].

S4: Model kademeli baraj arızalarını nasıl hesaba katar?

Etki Puanı (I), hidrolojik olarak bağlı santraller için bir kademeli çarpan içerir. Santral A’daki ele geçirilen bir varlık (izolasyonda I=7) mansap taşkın sonuçları dikkate alındığında I=9–10’a yükselebilir. ICOLD Bülten 178 ile uyumludur[11].

S5: Hydrowise PLC firmware manipülasyonunu tespit edebilir mi?

Çift katmanlı tespit: (1) Ağ — PLC programlama oturumları işaretlenir ve değişiklik yönetimi kayıtlarıyla korelasyon yapılır[4]. (2) Süreç — davranışsal model, mantık değişikliğinden bağımsız olarak mansap kontrol davranışı değişikliklerini tespit eder[13].

S6: Hangi uyumluluk çerçeveleri desteklenir?

Mimari tasarım, IEC 62443 ve NIST ZTA gibi çerçevelerle uyumlu olacak şekilde kurgulanabilir. Tesisin tabi olduğu regülasyonlar (ör. NIS2 benzeri gereklilikler) proje kapsamında değerlendirilir; gerekli kanıt/raporlama çıktıları kurumun süreçlerine göre yapılandırılabilir

S7: Şifreli OT trafiği (ör. TLS üzerinden OPC UA) nasıl yönetilir?

(1) Meta veri analizi — şifre çözmeden anomali tespit. (2) Tam yük incelemesi için DMZ içinde TLS sonlandırma proxy’si, anahtar yönetimi IEC 62443-3-3 SR 4.3 uyumlu[8][13].

S8: Orta ölçekli (100–300 MW) bir HES için kurulum süresi nedir?

Kurulum süresi; saha büyüklüğü, varlık sayısı ve erişim kısıtlarına göre değişir. Yaklaşım genellikle “pasif görünürlük → temel çizgi → doğrulama → politika/aksiyon” adımlarıyla ilerler ve üretim kesintisi gerektirmeyecek şekilde planlanması hedeflenir[13].

S9: Hydrowise’ın üretim tahmini ve su debisi öngörüsü nasıl çalışır?

Meteorolojik veriler, havza hidrolojik parametreleri ve geçmiş üretim kayıtlarıyla eğitilen ML modelleri. Saatlik ve günlük çözünürlükte 72 saatlik tahmin penceresi. Rezervuar seviyesi + debi + türbin verim eğrileri + EPİAŞ fiyat sinyalleri entegre edilerek GÖP/GİP uyumlu üretim optimizasyonu[13].

S10: EPİAŞ pazar entegrasyonu hangi süreçleri kapsar?

Hydrowise, EPİAŞ GÖP ve GİP ile doğrudan entegre çalışır. Otomatik bildirim hazırlama, dengesizlik riski analizi, gelir maksimizasyonu ve pazar planlama zekâsı sunar. Siber güvenlik katmanı, pazar verisi iletişim kanallarının bütünlüğünü korur[13].

Sonuç ve Eylem Çağrısı

Hidroelektrik altyapısının dijital dönüşümü yalnızca bir siber güvenlik projesi değildir — güvenlik, verimlilik, tahmin ve pazar entegrasyonunu birleştiren bütünleşik bir strateji gerektirir. IT ve OT’nin yakınsaması, eski protokollerin kalıcılığı ve HES kontrol sistemlerine yönelik başarılı bir saldırının kinetik sonuçları, teknik olarak titiz, operasyonel olarak pratik ve sürekli adaptif bir savunma stratejisi talep etmektedir.

Hydrowise bu stratejiyi uçtan uca dijital enerji yönetim platformu olarak sunar: ağ kenarındaki derin paket incelemesinden, kontrol sistemi çekirdeğindeki yapay zekâ destekli davranışsal analize, üretim tahmini ve kestirimci bakımdan EPİAŞ pazar entegrasyonu ve otomatik raporlamaya kadar[13].