ICS Fidye Yazılımı ve APT Tehditleri

SaldırıYaşam Döngüsü, Yanal Hareket ve Yapay Zeka Destekli Savunma

Renewasoft | 2026

Seviye: İleri Hedef Kitle: SCADA Mühendisi, HES İşletmecisi, CTO, Altyapı Yatırımcısı

Giriş: Fidyenin Ötesinde — Endüstriyel Kontrol Sistemlerinde Sessiz Savaş

2021 yılında Colonial Pipeline saldırısı, ABD’nin doğu yakasında 6 günlük yakıt krizine neden olduğunda dünya, kritik altyapıya yönelik fidye yazılımı tehditlerinin boyutunu somut olarak deneyimledi[2]. Ancak bu olay, buzdağının yalnızca görünen kısmıydı. Perde arkasında ulus-devlet destekli İleri Kalıcı Tehditler (APT), enerji altyapılarının derinliklerinde aylarca — bazen yıllarca — gizlenerek kesif yapıyor, kontrol mantığını analiz ediyor ve stratejik an için bekliyordu[11].

Hidroelektrik santraller (HES), bu tehdit manzarasında özellikle kritik bir konumdadır. Bir HES’in SCADA sistemi ele geçirildiğinde sonuçlar veri kaybının çok ötesine geçer: kontrolsüz kapı operasyonları, türbin aşırı hız olayları, baraj güvenliği ihlalleri ve kademeli şebeke arızaları gibi kinetik ve çevresel felaketler söz konusudur. Dragos’un 2023 raporuna göre, enerji sektörü ICS tehdit gruplarının en çok hedef aldığı sektör olmaya devam etmektedir[3].

Bu yazı, endüstriyel kontrol sistemlerine yönelik fidye yazılımı ve APT tehditlerini saldırı yaşam döngüsü (kill chain) perspektifinden analiz etmekte, yanal hareket mekanizmalarını HES mimarisine özgü risklerle eşleştirmekte ve bu tehditlere karşı uygulanabilecek modern savunma yaklaşımlarını ele almaktadır.

Kavramlar 101: Temel Terminoloji

Bu yazıdaki teknik terimleri anlamak için temel referans tablosu:

| Terim | Tanim |

|---|---|

| ICS | Endustriyel Kontrol Sistemi — fiziksel süreçleri (enerji üretimi, su yönetimi) izleyen ve kontrol eden donanım/yazılım bütünü. |

| APT | İleri Kalıcı Tehdit — ulus-devlet destekli, uzun vadeli ve gizli siber saldırı kampanyaları. Hedef: istihbarat, sabotaj. |

| Ransomware | Fidye Yazılımı — verileri/sistemleri şifreleyerek kripto para fidye talep eden kotu yazılım turu. |

| Kill Chain | Saldırı Yasam Döngüsü — bir siber saldırının kesiften etkiye kadar ardışık aşamalarını tanımlayan model [6]. |

| Lateral Movement | Yanal Hareket — saldırganın ağ içinde bir sistemden diğerine yatay olarak ilerlemesi (IT → DMZ → OT). |

| C2 (C&C) | Komuta ve Kontrol — saldırganın ele geçirilen sistemlerle gizli iletişim kanalı (HTTPS, DNS tüneli). |

| Dwell Time | Bekletilme Suresi — saldırganın tespit edilmeden ağda kaldığı sure. APT medyanı: 21 gün [11]. |

| SIS | Güvenlik Enstrümante Sistemi — proses güvenliğini sağlayan son savunma hattı (TRITON hedefi) [5]. |

Tablo 1: ICS Siber Güvenlik Temel Terminolojisi

Özet (TL;DR) — Yönetici Özeti

- ICS altyapilari cifte tehdit altindadir: ulus-devlet destekli APT kampanyalari uzun vadeli sabotaj hedeflerken, fidye yazilimi gruplari anlik finansal kazanc icin operasyonel kesinti yaratir[3][11].

- Saldiri yasam dongusu (kill chain) cok asamalidir: IT agi penetrasyonu → yanal hareket → OT kesfi → ICS silah dagitimy → kinetik etki. Ortalama bekletilme suresi APT icin 21 gun, fidye yazilimi icin 5 gundur[6][11].

- Yanal hareket HES’ler icin en kritik risk vektorudur: duz ag topolojileri ve DMZ eksikligi, saldirganların IT’den OT’ye gecisini kolaylastirir[4].

- Erken tespit is sureklilignin anahtaridir: yapay zeka tabanli davranissal analiz, geleneksel imza tabanli tespitte gorunmez kalan APT gizliligini kirabilir[13].

- Veri odaklı güvenlik yaklaşımları, OT ağ trafiği ile süreç verilerini birlikte analiz ederek tehditlerin erken tespitini mümkün kılar ve operasyonel karar süreçlerini güçlendirir.

ICS ve OT Dunyasinda Paradigma Degisimi

ICS Nedir ve Neden Farklidir?

Endustriyel Kontrol Sistemleri (ICS), elektrik uretiminden su yonetimine, petrokimyadan ulasima kadar fiziksel surecleri izleyen ve kontrol eden sistemlerin tumunu kapsar. SCADA, PLC, RTU, HMI ve DCS gibi bilesenlerden olusan bu sistemler, IT dunyasindan temel olarak farklidir: oncelik siralaması kullanilabilirlik → butunluk → gizlilik seklindedir (IT’de tam tersi). Bir PLC’nin 10ms’lik kontrol dongusu gecikmeye tahammul edemez; bir HMI’in anlik gorunurluk kaybi operator icin kor ucus demektir[8].

Purdue Modeli (ISA-95/IEC 62443), bu IT/OT ayrimini bes katmanli bir referans mimarisyle tanimlar: Level 0 (fiziksel surec), Level 1 (PLC/RTU), Level 2 (HMI/SCADA), Level 3 (site operasyonlari), Level 3.5 (DMZ) ve Level 4-5 (kurumsal IT/internet)[8]. Bu katmanlar arasindaki gecisler, saldiri yasam dongusunun kritik dugum noktalaridir.

APT ve Fidye Yazilimi: Iki Farkli Tehdit Modeli

ICS altyapilarinа yonelik siber tehditleri anlamak icin iki temel saldiri paradigmasini ayirt etmek gerekir:

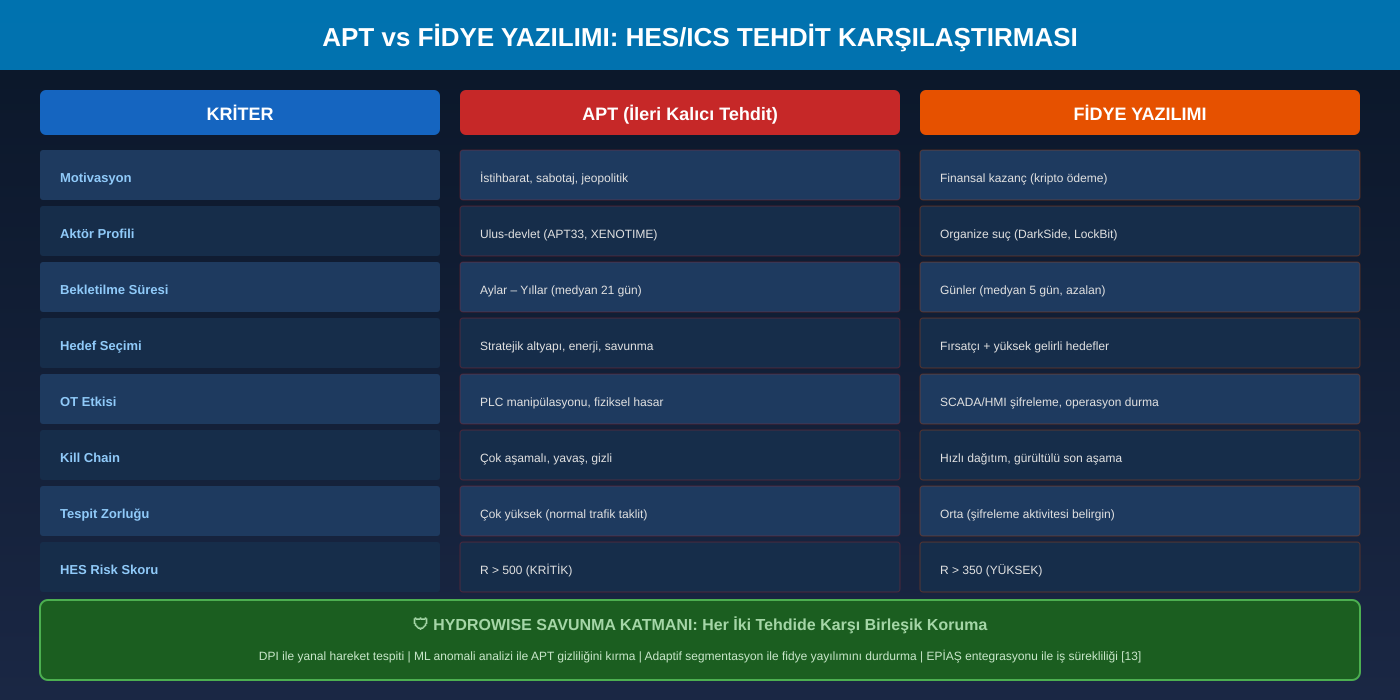

Infografik 1: APT ve Fidye Yazilimi Tehdit Karsılastirmasi — HES/ICS Perspektifi [3][5][11]

| Kriter | APT (Ileri Kalici Tehdit) | Fidye Yazilimi |

|---|---|---|

| Motivasyon | Istihbarat toplama, stratejik sabotaj, jeopolitik avantaj | Finansal kazanc (kripto para fidye odemesi) |

| Aktor Profili | Ulus-devlet destekli: XENOTIME, ELECTRUM, CHERNOVITE [5] | Organize suc: DarkSide, LockBit, BlackCat [2] |

| Bekletilme Suresi | Mediyan 21 gun; aylar-yillar mumkun [11] | Mediyan 5 gun; hizla azalan trend [11] |

| HES Etkisi | PLC logic manipulasyonu → fiziksel hasar, SIS devre disi birakma [5] | SCADA/HMI sifreleme, historian DB kaybi → operasyonel korluк [2] |

| Tespit Zorlugu | Cok yuksek — normal trafik taklit eder, dusuk hizli [4] | Orta — sifreleme aktivitesi belirgin, ancak gec fark edilir [4] |

Tablo 2: APT ve Fidye Yazilimi Tehdit Karsılastirmasi [3][5][11]

🔍 Teknik Not: ICS Tarihinin Donum Noktalari

Stuxnet (2010): Ilk bilinen ICS silahi. USB yoluyla Iran Natanz tesisine sizan kotu yazilim, Siemens S7-300 PLC’lerin frekans donusturucu kontrol mantigini degistirerek ~1.000 uranyum zenginlestirme santrifujunu fiziksel olarak tahrip etti[1].

Colonial Pipeline (2021): DarkSide fidye yazilimi grubu, ele gecirilmis bir VPN kimlik bilgisi ile IT agina sizdi. IT sistemlerinin sifrelemesi, OT operasyonlarinin onlem olarak durdurulmasina yol acti — 6 gun yakit krizi, $4.4M fidye odemesi[2].

TRITON/TRISIS (2017): XENOTIME tehdit grubu, Ortadogu’daki bir petrokimya tesisinin Guvenlik Enstrumante Sistemini (SIS — Schneider Triconex) hedef aldi. Muhendislik istasyonu uzerinden SIS kontrolorunu yeniden programladi. Saldirganların son guvenlik hattini devre disi birakma niyetini kanıtladi[5].

(Kaynak: [1][2][5])

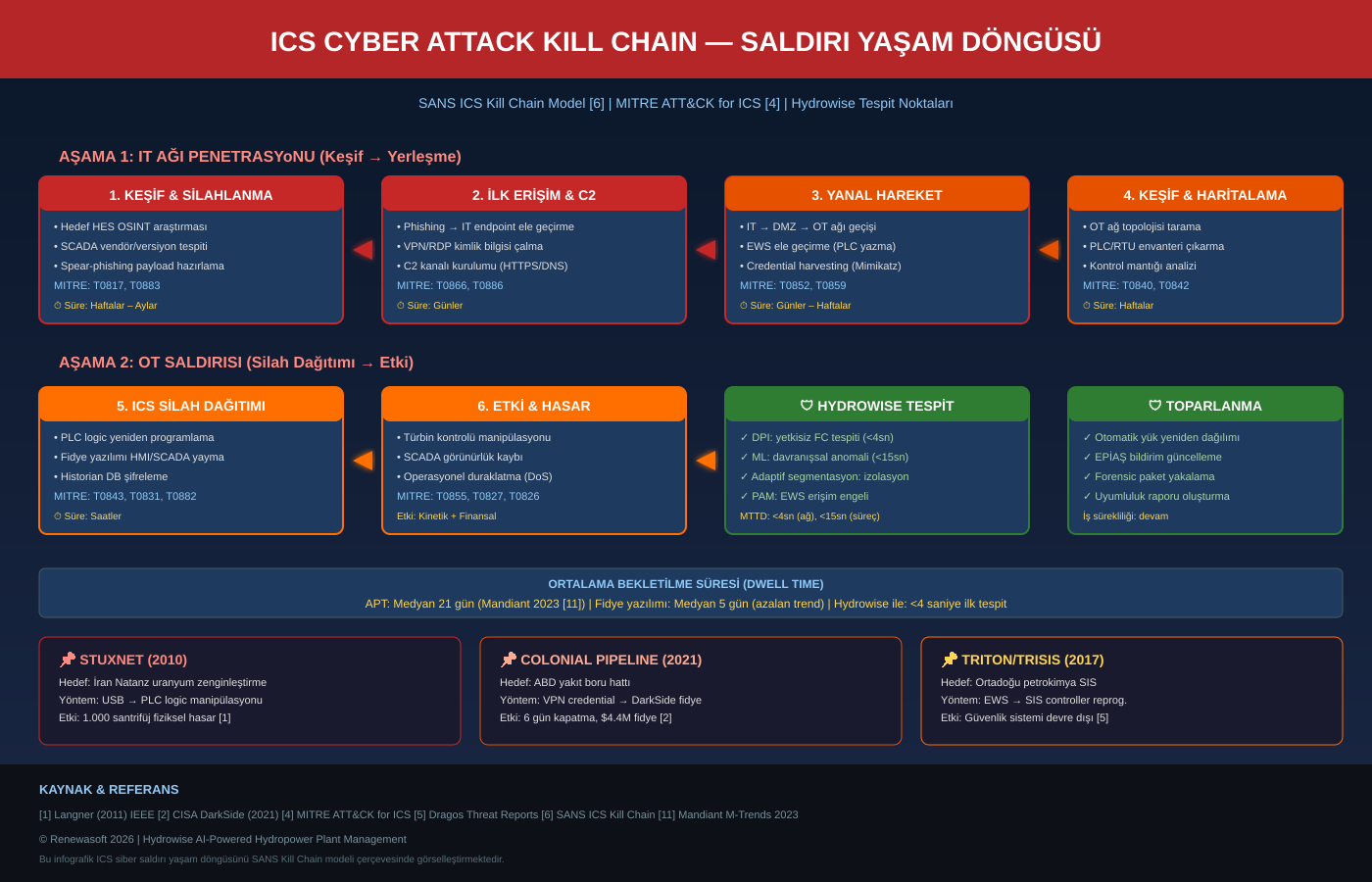

Saldiri Yasam Dongusu: ICS Kill Chain

SANS Enstitusu’nun ICS Cyber Kill Chain modeli[6], endustriyel kontrol sistemlerine yonelik saldiriları iki asamali bir cercevede tanimlar: (1) IT agi penetrasyonu ve yerlesme, (2) OT agina gecis ve ICS silah dagitimy. Bu model, MITRE ATT&CK for ICS[4] teknik siniflandirmasiyla birlestirildiginde, hem saldirinin her asamasini hem de savunma firsatlarini somut olarak haritalamak mumkun hale gelir.

Infografik 2: ICS Siber Saldiri Kill Chain — SANS Modeli [6] + MITRE ATT&CK for ICS [4] + Sistem Tespit Noktalari

| # | Asama | Teknik Detay | MITRE ID | Sure |

|---|---|---|---|---|

| 1 | Kesif & Silahlanma | Hedef HES OSINT arastirmasi, SCADA vendor/versiyon tespiti, spear-phishing payload hazirlama | T0817, T0883 | Haftalar-Aylar |

| 2 | Ilk Erisim & C2 | Phishing → IT endpoint, VPN/RDP credential calma, C2 kanali (HTTPS/DNS tuneli) | T0866, T0886 | Gunler |

| 3 | Yanal Hareket | IT → DMZ → OT gecisi, EWS ele gecirme, credential harvesting (Mimikatz, Pass-the-Hash) | T0852, T0859 | Gunler-Haftalar |

| 4 | OT Kesfi | OT ag topolojisi tarama, PLC/RTU envanteri cikarma, kontrol mantigi analizi | T0840, T0842 | Haftalar |

| 5 | ICS Silah Dagitimy | PLC logic reprogramlama, fidye yazilimi HMI/SCADA yayma, historian DB sifreleme | T0843, T0831 | Saatler |

| 6 | Etki & Hasar | Turbin kontrolu manipulasyonu, SCADA gorunurluk kaybi, operasyonel duraklatma | T0855, T0826 | Anlik |

Tablo 3: ICS Kill Chain Asamalari — HES Baglami [4][6]

Yanal Hareket ve Operasyonel Durus Riski

Saldiri Yuzeyi Haritalama: HES’lerdeki Zayif Noktalar

Kill chain’in en kritik ve en savunulabilir asamasi yanal harekettir. Bir saldirgan IT aginda ilk erisimi elde ettikten sonra, OT agina ulasmak icin birden fazla ag sinirini gecmek zorundadir — eger bu sinirlar dogru uygulanmissa[7]. Ancak bircok HES kurulumunda bu sinirlar fiilen mevcut degildir:

⚠ Risk Kutusu: HES’lerde Yanal Hareketin 4 Kritik Yolu

1. Duz Ag Topolojisi: SCADA, muhendislik istasyonlari ve kurumsal IT tek Layer 2 broadcast domain’inde. Saldirgan ARP poisoning ile tum trafigi gorebilir. Purdue Level 3.5 DMZ eksikligi en yaygin kok neden.

2. Cift Bagli Muhendislik Istasyonlari (EWS): Hem kurumsal aga hem OT agina bagli dual-homed EWS, saldirgan icin dogal bir kopru. RDP ile erisim saglanir, PLC programlama araclari (TIA Portal, Studio 5000) uzerinden dogrudan kontrol.

3. Paylasilan Kimlik Bilgileri: OT ortamlarinda siklikla varsayilan sifreler (admin/admin), paylasilan servis hesaplari ve rotasyonsuz credential’lar kullanilir. Bir IT credential’i calindiginda OT’ye de erisim saglar.

4. Uzaktan Erisim VPN’leri: COVID sonrasi artan uzaktan bakim talebi, genellikle MFA olmaksizin dogrudan OT agina VPN erisimi saglamistir. Colonial Pipeline saldirisinin giris noktasi tam olarak budur[2].

(Kaynak: [2][4][7])

Is Surekliligi ve Felaket Senaryosu

Basarili bir yanal hareket sonrasi OT agina ulasan saldirganin yaratabilecegi felaket senaryolari:

| Senaryo | Mekanizma | HES Etkisi |

|---|---|---|

| Fidye Sifrelemesi | HMI/SCADA/historian sifreleme → operator gorunurluk kaybi | Manuel operasyona gecis, uretim kaybi: ~$18K/saat [2] |

| PLC Manipulasyonu | Governor PLC logic degisikligi → kontrolsuz ayar kanadi hareketi | Turbin asiri hiz → mekanik ariza, $250K-$500K [1] |

| SIS Devre Disi | TRITON benzeri SIS kontrolor reprogramlama [5] | Son guvenlik hatti yok → felaket potansiyeli |

| Veri Silme (Wiper) | Historian, SCADA config, PLC backup yedeklerini silme | Toparlanma suresi haftalara uzar, forensic kanit yok |

Tablo 4: OT Agina Ulasan Saldirganin Felaket Senaryolari [1][2][5]

Savunma Katmanlari: Erken Tespit ve Zero Trust

Anomali Analizi ile APT Gizliligini Kirmak

APT saldiriları, imza tabanli guvenlik araclari atlatmak uzere tasarlanmistir — bilinen kotu yazilim imzalarini kullanmaz, mesru araclari (living-off-the-land) tercih eder ve normal trafik paternlerini taklit eder. Bu nedenle geleneksel antivirus ve firewall katmanlari yetersiz kalir[4].

Etkili bir savunma stratejisi, davranissal anomali analizi uzerine kurulmalidir: her cihazin, her protokolun ve her surec degiskeninin ‘normal’ davranisini ogrenen bir ML modeli, sapmalari — ne kadar kucuk olursa olsun — tespit edebilir[13]. NIST SP 800-207 Zero Trust mimarisi[7] bu yaklasimin cercevesini olusturur: ‘Asla Guvenme, Her Zaman Dogrula.’

► NIST SP 800-207 Zero Trust Architecture → https://csrc.nist.gov/pubs/sp/800/207/final

► MITRE ATT&CK for ICS → https://attack.mitre.org/techniques/ics/

| Savunma Katmani | APT’ye Karsi Etkinlik | Fidye Yazilimina Karsi Etkinlik |

|---|---|---|

| DPI (Derin Paket Inceleme) | Yetkisiz Modbus FC, OPC UA oturum tespiti — gizli kesif trafiğini yakalar [13] | Sifreleme oncesi dosya yayilim trafiğini ve SMB lateral movement’i tespit [13] |

| ML Davranissal Analiz | Normal trafik taklit eden APT’yi baseline sapmasiyla tespit — en etkili katman [13] | Anormal dosya erisim desenleri, toplu sifreleme aktivitesi tespiti [13] |

| Mikro-Segmentasyon | Yanal hareketi IEC 62443 bolge/kanal duzeyinde durdurur [8] | Fidye yayilimini etkilenen zone ile sinirlar [8] |

| PAM (Ayricalikli Erisim) | EWS’ye dogrudan RDP’yi ortadan kaldirir, MFA + oturum kaydi [13] | Credential harvesting’i MFA ile bloke eder [13] |

Tablo 5: Savunma Katmanlarinin APT ve Fidye Yazilimina Karsi Etkinligi [7][8][13]

Teknik Risk Skorlama Modeli

APT ve fidye yazilimi tehditlerinin HES’e ozgu riskini olcmek icin FAIR metodolojisi[9] uyarlanmistir. IEC 62443-3-2[8] ve NERC CIP[10] uyumludur.

T = Tehdit Olasiligi (1-10) | V = Zafiyet Somurlebilirliği (1-10) | I = Operasyonel Etki (1-10)

Senaryo Karsılastirmasi: APT vs Fidye Yazilimi

| Senaryo | T | V | I | R | Gerekcе |

|---|---|---|---|---|---|

| APT: Governor PLC | 8 | 8 | 9 | 576 | Ulus-devlet APT, Modbus TCP (auth yok), turbin asiri hiz [2][6] |

| Fidye: SCADA/HMI | 7 | 7 | 7 | 343 | Organize suc, eski OS/EDR yok, operasyonel korluк [2][11] |

| Fidye: Historian DB | 7 | 6 | 5 | 210 | Veri kaybi, compliance ihlali, forensic kayip [9] |

Tablo 8: APT ve Fidye Yazilimi Risk Puanlama Karsılastirmasi [9]

ICS Güvenliğinde Entegre Yaklaşım

Entegre Güvenlik Yaklaşımı

ICS güvenliği, yalnızca siber tehditleri engelleyen bir katman olarak değil; operasyonel veri, sistem davranışı ve karar süreçleri ile birlikte ele alınmalıdır.

Etkili bir yaklaşım genellikle şu bileşenleri içerir:

• Ağ trafiği görünürlüğü ve protokol analizi

• Davranışsal anomali tespiti (süreç + ağ verisi)

• Mikro-segmentasyon ve erişim kontrolü

• Güvenlik olaylarının operasyonel bağlamda yorumlanması

Bu bütünleşik yapı, hem tehditlerin daha hızlı tespit edilmesini sağlar hem de yanlış pozitifleri azaltarak operasyonel karar kalitesini artırır.

Veri Tabanlı ICS Güvenlik Süreci

| # | Adim | Aciklama |

|---|---|---|

| 1 | Veri toplama | SCADA ve OT cihazlarından gelen ağ ve süreç verileri izlenir. |

| 2 | Analiz | Veriler davranışsal ve anomali tespiti için işlenir. |

| 3 | Risk ve aksiyon | Tespit edilen tehditlere karşı izolasyon ve müdahale süreçleri uygulanır[13]. |

Tablo 6: Veri Tabanlı ICS Güvenlik Süreci [13]

🔍 Teknik Not: HES-Spesifik Yapay Zeka Yetenekleri

Su Debisi Tahmini: Meteorolojik veriler (yagis, kar erimesi, sicaklik), havza hidrolojik parametreleri ve gecmis akis kayitlari uzerinde egitilmis ML modeli. Saatlik ve gunluk cozunurlukle 72 saatlik tahmin penceresi.

Rezervuar Seviye Izleme: Gercek zamanli seviye sensoru + akis tahmini entegrasyonu. Dolma/bosalma egrileri ve taskin riski erken uyarisi ile optimum su yonetimi.

Uretim Tahmini: Rezervuar seviyesi + su debisi + turbin verimliliк egrileri + piyasa fiyat sinyalleri entegre tahmini. EPİAŞ GOP/GIP teslim donemlerine uyumlu cikti.

Kestirimci Bakim: Turbin titresim profili, rulman sicaklik trendi, yag kalitesi, sargi yalitim direncinden cok degiskenli anomali skorlamasi. Plansiz duruslari onlemek icin bakim penceresi onerisi.

EPİAŞ Pazar Entegrasyonu: Gun Oncesi Piyasasi (GOP) ve Gun Ici Piyasasi (GIP) fiyat sinyalleri ile entegre optimizasyon. Otomatik bildirim hazirlama, dengesizlik risk analizi ve gelir maksimizasyonu.

Teknik Derinlemesine İnceleme

S1: APT ile fidye yazilimi arasindaki temel fark HES guvenligi acisindan nedir?

APT ulus-devlet destekli, uzun vadeli ve gizli sabotaj kampanyalaridir (mediyan 21 gun bekletilme); fiziksel hasar hedefler. Fidye yazilimi finansal motivasyonlu, hizli ve gurultüludur; operasyonel kesinti yaratarak fidye talep eder. HES’ler her ikisine karsi farkli savunma katmanlarina ihtiyac duyar[3][11].

S2: Hydrowise, APT’nin normal trafik taklitini nasil tespit eder?

30 gunluk baseline ile her cihaz, protokol ve surec degiskeni icin ‘normal’ davranisi ogrenen ML modeli. APT trafigi mesru gorunse de, mikro-duzeyde frekans, timing ve korelasyon sapmalari tespit edilir[13].

S3: Kill chain’in hangi asamasinda Sistem en etkilidir?

Asama 3 (Yanal Hareket) ve Asama 5 (ICS Silah Dagitimy). DPI ile yanal hareket trafigi, ML ile OT kesif aktiviteleri, adaptif segmentasyon ile fidye yayilimi durdurulur[4][13].

S4: Fidye yazilimi HMI/SCADA’yi sifrelerse santral nasil calismaya devam eder?

Hydrowise, etkilenen zone’u izole eder ve saglamunitelerin yuk dagılımini otomatik yeniden hesaplar. EPİAŞ pazar bildirimleri guncellenir. Kestirimci bakim modulu toparlanma surecini optimize eder[13].

S5: Colonial Pipeline benzeri bir saldiri HES’te ne etkisi yaratir?

Colonial’de IT sifrelemesi OT operasyonlarinin onlem olarak durdurulmasina neden oldu. Bir HES’te ayni senaryo: SCADA gorunurluk kaybi → manuel operasyon → uretim kaybi (~$18K/saat) → EPİAŞ dengesizlik cezasi. Hydrowise’in IT/OT segmentasyonu bu domino etkisini onler[2][13].

S6: Stuxnet benzeri PLC logic manipulasyonuna karsi savunma nedir?

Cift katmanli tespit: (1) Ag — PLC programlama oturumlari (S7comm yazma) DPI ile tespit ve degisiklik yonetimi kayitlariyla korelasyon[4]. (2) Surec — davranissal model, PLC logic degisikliginin downstream etkisini (turbin hiz sapması, sicaklik trendi) tespit eder[13].

S7: Bekletilme suresini (dwell time) nasil minimize edersiniz?

Sistem MTTD: ag anomalileri <4sn, surec anomalileri <15sn. Sektor mediyani: APT 21 gun, fidye 5 gun. ML tabanli surekli izleme, bekletilme suresini saniye mertebesine dusuror[11][13].

S8: Hangi uyumluluk cercevaleri desteklenir?

IEC 62443[8], NIST CSF 2.0[12], NERC CIP[10], AB NIS2 Direktifi, ISO/IEC 27001 Ek A. Otomatik uyumluluk raporlari — her kontrol Sistem telemetrisi ve olay kayitlarina baglanir[8][10][12][13].

S9: EPİAŞ pazar entegrasyonu siber guvenlik olaylarinda nasil calisir?

Saldiri sirasinda Sistem kalan uretim kapasitesini otomatik hesaplar, GOP/GIP bildirimlerini gunceller ve dengesizlik riski analizi yapar. Siber guvenlik katmani pazar verisi kanallarinin butunlugunu de korur[13].

S10: Kurulum suresi ve surec nasildir?

Asamali: Hf 1-2 (Saha degerlendirmesi + TAP kurulumu) → Hf 3-6 (Pasif izleme + baseline) → Hf 7-8 (Model dogrulama + YP ayarlama) → Hf 9-10 (Aktif uygulama + egitim). Toplam: ~10 hafta, uretimde sifir kesinti[13].

Sonuç ve Eylem Çağrısı

Endustriyel kontrol sistemlerine yonelik fidye yazilimi ve APT tehditleri, HES operatorleri icin artik teorik senaryolar degil — gerceklesmis ve tekrarlanan saldirilardir. Stuxnet fiziksel yikimin mumkun oldugunu, Colonial Pipeline IT/OT bagimliliginin kritik altyapiyi felc edebilecegini, TRITON ise saldirganların son guvenlik hattini bile hedef alacagini kanitlamistir.

Bu konuda daha fazla bilgi almak için bizimle iletişime geçebilirsiniz: