OPC UA ve Saha Bağlantısı: HES’te “Sahadan Buluta” Güvenli Veri Akışı Nasıl Kurulur?

TL;DR

- OPC UA, kimlik doğrulama, yetkilendirme, gizlilik, bütünlük ve denetlenebilirlik hedeflerini içeren bir güvenlik modeli sunar. [1][2]

- OT’yi internete açmak yerine edge gateway + endüstriyel DMZ üzerinden kontrollü egress tasarlamak en güvenli pratik yaklaşımdır. [3][4]

- IEC 62443 zone–conduit mantığı OT/edge/IT sınırlarını ve güvenli iletişim yollarını standardize eder. [4][5]

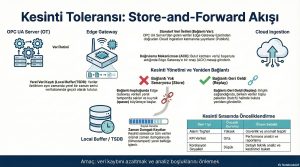

- Kesintili bağlantılarda edge’de store-and-forward + yerel zaman serisi kayıt veri kaybını azaltır. [6][7]

- Hydrowise değeri: standardizasyon + zaman serisi saklama + alarm/KPI + analitik zinciri; güvenlik ve kesinti toleransı bunun ön koşuludur.

1) Hook: HES’te “sahadan buluta veri” neden hassas bir problem?

HES’te OT ağı yüksek süreklilik ve düşük tolerans gerektiren süreçleri taşır. “Buluta bağlayalım” kararı; iş sürekliliği + güvenlik + performans kararlarının birlikte verilmesidir. NIST ICS güvenlik rehberi, ICS bileşenlerinin kendine özgü gereksinimleri olduğunu ve klasik IT yaklaşımlarının doğrudan kopyalanmasının riskli olabileceğini vurgular. [3]

2) Kavramlar ve arka plan: OPC UA güvenliği “neye dayanır?”

OPC UA Part 2 güvenlik modelinde authentication, authorization, confidentiality, integrity, auditability ve availability gibi hedefler tanımlanır ve mekanizmalarla ilişkilendirilir. [1][2]

Teknik Not: “OPC UA = TLS açtım, bitti” değildir. Uygulama kimliği (sertifika), kullanıcı kimliği/roller ve node bazlı yetkilendirme birlikte yönetilmelidir. [1][2]

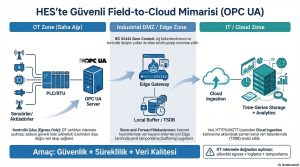

3) Referans desen: OT → Edge/DMZ → IT/Cloud

Önerilen desen: OT Zone (PLC/RTU + OPC UA Server) → Edge/DMZ Zone (Gateway) → IT/Cloud (Ingestion + TSDB + Analytics). Prensip: OPC UA Server OT içinde kalır; buluta direkt açılmaz. Bulut bağlantısını edge gateway üstlenir.

4) Güvenlik tasarımı: Sertifika, politika seçimi, denetlenebilirlik

4.1 Sertifika yaşam döngüsü (PKI): OPC UA uygulama kimliği için X.509 sertifikaları kullanır; güven ilişkisi trust list ile yönetilir. Sertifika yenileme, iptal (CRL) ve anahtar koruma süreçleri operasyonel olarak tanımlanmalıdır. [1][2]

4.2 Reverse Connect: Firewall/DMZ senaryolarında inbound port açmadan bağlantı kurmayı kolaylaştırabilir; ancak doğrulama ve DoS gibi riskler için ek kontroller gerektirir. [8][9]

Risk Kutusu: Reverse Connect “her derde deva” değildir; ek güvenlik değerlendirmesi gerektirir. [8]

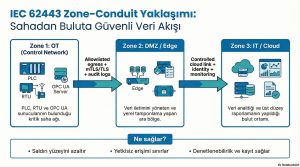

4.3 IEC 62443 zone–conduit: Segmentasyon (zone) ve zonelar arası kontrollü geçiş (conduit) ile güvenli iletişim yolları tanımlanır. [4][5]

5) Kesinti senaryosu: İnternet giderse ne olacak?

Kesintili bağlantılarda edge gateway’de store-and-forward kuyruk + yerel zaman serisi kayıt kritik hale gelir. Bağlantı gelince veriler idempotent şekilde batch replay edilir. Kesintili bağlantı tasarım gereksinimi olarak ele alınmalıdır. [6]

Teknik Not: Tampon önceliği genellikle alarm üreten tag’ler, KPI hesaplayan tag’ler ve korelasyon gerektiren sinyallerdir (titreşim + sıcaklık gibi).

6) HES etkisi: güvenlik, operasyon, bakım

NIST rehberi ICS ortamlarında kullanılabilirlik/güvenilirliğin kritik olduğunu ve güvenliğin süreç güvenliğiyle birlikte ele alınması gerektiğini vurgular. [3] Edge tarafındaki tamponlama/standardizasyon PdM ve alarm kalitesi için veri boşluğu problemini azaltır. [7]

OPC UA’nın IIoT ortamlarında performans değerlendirmeleri, kaynak kısıtları altında tasarımın sampling/bant genişliği planı gerektirdiğini gösterir. [10]

7) Mini uygulama senaryosu: devreye alma adımları

1) Kritik tag envanteri (ör. ActivePower_MW, Flow_m3s, GuideVane_Pos_%, BearingTemp_C, Vibration_RMS).

2) OPC UA Server OT içinde konumlandırılır.

3) Edge/DMZ gateway ile allowlist egress kuralı tasarlanır.

4) Sertifika/policy + trust list + yenileme planı uygulanır. [1][2]

5) IEC 62443 zone–conduit ile segmentasyon netleştirilir. [4][5]

6) Store-and-forward + replay testi yapılır. [6]

7) Hydrowise tarafında standardizasyon + TSDB + alarm/KPI + analitik katmanı devreye alınır.

Risk Kutusu: OT’yi direkt internete açmak; sertifika yenileme sürecini tanımlamamak; DMZ olmadan düz ağ; kesinti testi yapmamak; tag standardizasyonunu atlamak. [3]

8) Hydrowise / Renewasoft yaklaşımı ve CTA

Hydrowise’ın değer zinciri: OPC UA entegrasyonu → tag/ünite/zaman standardizasyonu → zaman serisi saklama → alarm/KPI → analitik. CTA: 2 haftalık pilot (20–30 kritik tag + edge gateway + TSDB + alarm ekranı) ile hızlı değer üretilebilir.

SSS

1) OPC UA’yı doğrudan buluta açabilir miyim? Teknik olarak mümkün; OT güvenliği açısından DMZ/edge deseni tercih edilir. [3][4]

2) Sertifika yönetimi şart mı? OPC UA güvenlik modeli sertifikaları merkez alır. [1][2]

3) Kesinti olursa veriler kaybolur mu? Store-and-forward + yerel kayıt ile kayıp azaltılır. [6]

4) IEC 62443 neden önemli? Zone–conduit ile sınırlar ve geçişler tanımlanır. [4][5]

5) Reverse Connect ne zaman işe yarar? DMZ/firewall senaryolarında, ancak ek kontrollerle. [8][9]

6) OPC UA performansı yeterli mi? Sampling ve bant genişliği planı önemlidir. [10]

Sonuç

HES’te sahadan buluta veri akışı; güvenlik + süreklilik + veri kalitesi üçlüsünü aynı anda sağlamalıdır. OPC UA güvenlik modeli, IEC 62443 segmentasyonu ve edge gateway kesinti toleransı ile Hydrowise analitik değer zinciri sürdürülebilir hale gelir.

Next steps: (1) Kritik tag envanteri ve veri sözlüğü, (2) OT–DMZ–IT zone tasarımı, (3) Sertifika/policy + store-and-forward planı, (4) Pilot entegrasyon.

Kaynakça

[1] OPC Foundation. OPC UA Part 2: Security (OPC 10000-2). (Online Reference).

[2] OPC Foundation. OPC UA Security Architecture (Part 2). (Online Reference).

[3] NIST. SP 800-82 Rev.2: Guide to Industrial Control Systems (ICS) Security. (2015).

[4] ISA. ISA/IEC 62443 Series of Standards.

[5] ISA GCA. How to Define Zones and Conduits (IEC 62443).

[6] Engström, G. Tackling Offline and Intermittent Connectivity in IoT. (2023).

[7] An edge-computing based industrial gateway for Industry 4.0. (2024).

[8] OPC Foundation. Reverse Connect (OPC UA Part 2, Sec. 6.14).

[9] OPC Foundation. IT/OT Integration in Secure Industrial Environments – Reverse Connect. (2024).

[10] Performance Analysis of OPC UA for Industrial IIoT Environments. (2022).