Siber Güvenlik ve Erişim Kontrolü: SCADA ve Enerji Sistemlerinde En Kritik Riskler

Giriş

Dijitalleşme ile birlikte enerji tesisleri artık yalnızca fiziksel ekipmanlardan oluşan yapılar değildir. SCADA sistemleri, uzaktan erişim altyapıları, bulut entegrasyonları ve veri analitiği platformları sayesinde operasyonlar daha verimli hale gelirken, aynı zamanda tehdit yüzeyi de genişlemektedir. Geleneksel olarak izole çalışan endüstriyel kontrol sistemleri (ICS), bugün kurumsal ağlarla ve hatta internet ile entegre çalışmaktadır [2][3]. Bu dönüşüm, enerji üretim ve dağıtım altyapılarını siber saldırılara karşı daha görünür ve daha hassas hale getirmiştir.

SCADA sistemlerine yönelik bir güvenlik ihlali yalnızca veri kaybı anlamına gelmez; operasyonel kesinti, fiziksel hasar ve hatta insan güvenliği riski doğurabilir [1][2]. Bu nedenle enerji sektöründe siber güvenlik artık yalnızca IT departmanının değil, operasyonel sürekliliğin temel bir bileşenidir.

Bu yazıda, enerji ve SCADA ortamlarında en kritik güvenlik risklerini; tehdit yüzeyi genişlemesi, kimlik ve erişim yönetimi (IAM), ağ segmentasyonu ve güvenlik izleme perspektifinden ele alacağız. Ayrıca bu risklerin enerji tesislerinde nasıl somutlaştığını ve entegre bir güvenlik yaklaşımının nasıl kurgulanabileceğini değerlendireceğiz.

TL;DR

- SCADA ve ICS sistemleri artık izole yapılar değildir; IT ve internet entegrasyonu tehdit yüzeyini genişletmiştir [2][3].

- Enerji tesislerinde siber bir ihlal, yalnızca veri kaybı değil; operasyonel kesinti ve fiziksel risk anlamına gelir [1][2].

- Kimlik ve erişim yönetimi (IAM), yetki yükseltme ve varsayılan kimlik bilgileri gibi zafiyetlere karşı kritik bir savunma katmanıdır [4][5].

- Ağ segmentasyonu ve Purdue modeli yaklaşımı, OT ağlarının korunmasında temel mimari prensiplerdir [3][5].

- Loglama, izleme ve anomali tespiti mekanizmaları olmadan güvenlik sürdürülebilir değildir [4][5].

- Kavramlar ve Tehdit Yüzeyi

Endüstriyel Kontrol Sistemleri (ICS), fiziksel süreçleri izleyen ve kontrol eden sistemlerin genel adıdır. Bu kapsamda Supervisory Control and Data Acquisition (SCADA) sistemleri, Distributed Control Systems (DCS) ve Programmable Logic Controllers (PLC) gibi bileşenler yer alır [2][4]. Enerji üretim tesisleri, iletim ve dağıtım altyapıları, su arıtma sistemleri ve ağır sanayi tesisleri bu sistemlere doğrudan bağımlıdır.

- IT–OT Yakınsaması ve Air-Gap Miti

Geleneksel olarak ICS ortamları “air-gap” yaklaşımıyla, yani internetten fiziksel olarak izole edilmiş mimarilerle tasarlanmıştır. Ancak operasyonel verimlilik, uzaktan erişim ihtiyacı ve veri analitiği gereksinimleri nedeniyle bu izolasyon modeli büyük ölçüde ortadan kalkmıştır [2][3].

ICS sistemlerinin kurumsal IT ağları ve hatta bulut altyapıları ile entegre edilmesi, tehdit yüzeyini ciddi şekilde genişletmiştir [2]. Bu dönüşüm, enerji tesislerinde yeni saldırı vektörlerinin ortaya çıkmasına neden olmuştur. Zayıf sınır koruması (boundary protection) ve eksik tanımlanmış güvenlik politikaları, günümüzde en sık istismar edilen zafiyetler arasında yer almaktadır [3].

- Tehdit Yüzeyi (Attack Surface) Nedir?

Tehdit yüzeyi, bir sistemde saldırganın erişebileceği tüm potansiyel giriş noktalarının toplamını ifade eder. SCADA ve ICS ortamlarında bu yüzey şunları içerebilir:

- Uzaktan erişim servisleri (VPN, RDP vb.)

- Web tabanlı SCADA arayüzleri

- PLC ve RTU cihazlarına açık portlar

- Güncellenmemiş firmware ve yazılımlar

- Varsayılan kullanıcı adı ve şifreler

SCADA sistemlerine yönelik bir ihlal, yalnızca veri manipülasyonu ile sınırlı kalmaz. Enerji üretim sistemlerinde operasyonel kesinti, fiziksel ekipman hasarı ve güvenlik riski doğurabilir [1][2]. Bu nedenle ICS güvenliği, klasik bilgi güvenliğinden farklı olarak doğrudan fiziksel dünyaya etki eder.

- Kimlik ve Erişim Yönetimi (IAM) Riskleri

SCADA ve ICS ortamlarında güvenlik ihlallerinin önemli bir bölümü, karmaşık sıfır-gün saldırılarından değil; zayıf erişim kontrolü uygulamalarından kaynaklanmaktadır. Varsayılan kimlik bilgileri, paylaşılan kullanıcı hesapları ve yetki ayrımının yapılmaması gibi temel hatalar, saldırganlar için doğrudan giriş noktası oluşturur [4][5].

- Varsayılan Kimlik Bilgileri ve Paylaşılan Hesaplar

Birçok endüstriyel cihaz, kurulum sırasında varsayılan kullanıcı adı ve şifrelerle gelir. Bu kimlik bilgilerinin değiştirilmemesi, ICS ortamlarında en sık görülen zafiyetlerden biridir [4]. Özellikle PLC ve RTU cihazlarında kullanılan ortak hesaplar (shared accounts), kimlik doğrulama ve izlenebilirlik (accountability) sorunlarına yol açar.

Enerji tesislerinde bakım ekipleri, sistem entegratörleri ve üçüncü taraf firmalar aynı hesap üzerinden erişim sağladığında, hangi işlemin kim tarafından yapıldığının takibi zorlaşır. Bu durum, olay müdahalesi ve adli analiz süreçlerini karmaşık hale getirir.

- Yetki Yükseltme (Privilege Escalation) Riski

Rol tabanlı erişim kontrolü (RBAC), endüstriyel ortamlarda yaygın olarak kullanılan bir modeldir. Ancak rollerin doğru tanımlanmaması veya geniş yetkilerle yapılandırılması, yetki yükseltme riskini artırır [4].

Örneğin:

- Operatör rolündeki bir kullanıcının konfigürasyon değiştirme yetkisine sahip olması

- Bakım personelinin üretim parametrelerine müdahale edebilmesi

- Uzaktan erişim hesabının yönetici yetkileri taşıması

Bu tür yapılandırma hataları, saldırganın sistem içinde yatay ve dikey hareketini kolaylaştırır.

- Uzaktan Erişim ve VPN Riskleri

Enerji tesislerinde uzaktan erişim, operasyonel süreklilik açısından gereklidir. Ancak VPN, RDP veya web arayüzleri üzerinden sağlanan erişim, tehdit yüzeyinin en kritik bileşenlerinden biridir [1][3].

ICS sistemlerinin kurumsal ağlarla entegrasyonu sonrası, boundary protection eksiklikleri ve zayıf kimlik doğrulama mekanizmaları ciddi güvenlik açıklarına yol açabilmektedir [3]. Çok faktörlü kimlik doğrulama (MFA) kullanılmayan ortamlarda, ele geçirilen bir kullanıcı parolası tüm kontrol katmanına erişim sağlayabilir.

IAM katmanı, SCADA güvenliğinde ilk savunma hattıdır. Ancak erişim kontrolü tek başına yeterli değildir. Kimliğe dayalı güvenlik önlemleri, ağ mimarisi ile desteklenmediğinde saldırganın sistem içinde ilerlemesini engellemek zorlaşır.

- Ağ Segmentasyonu ve Purdue Modeli

Kimlik ve erişim kontrolü (IAM), kullanıcı bazlı güvenliği sağlar. Ancak ICS ortamlarında yalnızca kimlik doğrulama yeterli değildir. Saldırgan bir hesabı ele geçirdiğinde, ağ içinde serbestçe hareket edebiliyorsa (lateral movement), sistem bütünlüğü ciddi risk altına girer. Bu nedenle ağ segmentasyonu ve katmanlı mimari yaklaşımı, ICS güvenliğinin temel yapı taşlarından biridir [3][5].

- Defense-in-Depth Yaklaşımı

SCADA ve ICS güvenliğinde “defense-in-depth” yaklaşımı benimsenir. Bu yaklaşım, tek bir güvenlik mekanizmasına güvenmek yerine; birden fazla savunma katmanı oluşturmayı ifade eder [1][5].

Enerji tesislerinde bu katmanlar genellikle şunları içerir:

- Fiziksel güvenlik

- Ağ segmentasyonu

- Güvenlik duvarları ve DMZ

- Erişim kontrolü (IAM)

- İzleme ve loglama sistemleri

Bir katman ihlal edildiğinde, diğer katmanların saldırıyı sınırlandırması beklenir.

- Purdue Modeli ve Katmanlı Mimariler

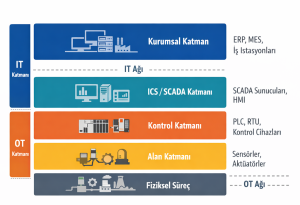

(Şekil 1. Purdue modeli, IT ve OT katmanlarını ayrıştırarak saldırı yüzeyini sınırlandıran referans mimariyi gösterir.)

Purdue Enterprise Reference Architecture modeli, endüstriyel ağların katmanlı şekilde tasarlanmasını önerir. Bu modelde:

- Seviye 0–1: Fiziksel süreç ve sensörler

- Seviye 2: Kontrol sistemleri (PLC, HMI)

- Seviye 3: Operasyon yönetimi

- Seviye 4–5: Kurumsal IT sistemleri

IT ve OT ağlarının mantıksal olarak ayrılması, saldırıların üst katmandan alt katmana doğrudan geçmesini engeller [5]. ICS ortamlarında zayıf sınır koruması ve yanlış yapılandırılmış ağ geçişleri, en sık istismar edilen zafiyetler arasındadır [3].

- Segmentasyon Olmadan Ne Olur?

Segmentasyonun olmadığı bir enerji tesisinde şu senaryo mümkündür:

- Kurumsal e-posta sistemine sızma

- Aynı ağ segmentinde bulunan SCADA sunucusuna erişim

- PLC iletişim protokollerinin manipülasyonu

- Operasyonel kesinti

ICS sistemlerinin IT ağları ile kontrolsüz entegrasyonu, tehdit yüzeyini artırmakta ve saldırı zincirini kısaltmaktadır [2][3].

Ağ segmentasyonu, saldırganın ilerleme hızını azaltır ve güvenlik olayının etki alanını sınırlar. Ancak segmentasyonun etkin olabilmesi için ağ trafiğinin izlenmesi ve anomalilerin tespit edilmesi gerekir.

- Loglama ve Güvenlik İzleme (Monitoring & Detection)

ICS ve SCADA ortamlarında güvenlik yalnızca erişimi sınırlandırmak veya ağları bölmekle sağlanamaz. Güvenliğin sürdürülebilir olması için sistemde neler olup bittiğinin sürekli izlenmesi gerekir. Loglama ve güvenlik izleme mekanizmaları, saldırıların erken tespiti ve etkisinin sınırlandırılması açısından kritik rol oynar [4][5].

- Neden Loglama Kritik?

Endüstriyel ortamlarda birçok güvenlik ihlali, haftalar hatta aylar boyunca fark edilmeden kalabilmektedir. Bunun temel nedeni, OT ağlarında yeterli log toplama ve merkezi izleme sistemlerinin bulunmamasıdır [3][4].

Enerji tesislerinde şu olayların loglanması gerekir:

- Başarısız ve başarılı oturum açma denemeleri

- Yetki değişiklikleri

- Konfigürasyon güncellemeleri

- PLC program değişiklikleri

- Uzaktan erişim bağlantıları

Bu kayıtlar olmadan olay müdahalesi ve kök neden analizi yapmak neredeyse imkânsızdır.

- IDS, Anomali Tespiti ve Makine Öğrenmesi

ICS güvenliğinde geleneksel imza tabanlı saldırı tespit sistemleri (IDS) tek başına yeterli olmayabilir. Çünkü birçok saldırı, meşru protokoller üzerinden gerçekleştirilir. Bu nedenle ağ trafiği analizi ve anomali tespiti yaklaşımları önem kazanmıştır [4].

Makine öğrenmesi tabanlı sistemler:

- Normal operasyonel davranışı modelleyebilir

- Olağan dışı PLC komutlarını tespit edebilir

- Anormal trafik yoğunluğunu belirleyebilir

Ancak bu sistemler, temel güvenlik kontrollerinin yerini tutmaz; tamamlayıcı savunma katmanlarıdır [4][5].

- Loglama Olmadan Ne Kaybedilir?

Enerji tesisinde varsayımsal bir senaryo düşünelim:

- Bir uzaktan erişim hesabı ele geçirilir.

- Saldırgan PLC parametrelerinde küçük değişiklikler yapar.

- Üretim verimliliği düşer ancak fiziksel arıza oluşmaz.

Eğer merkezi loglama ve alarm sistemi yoksa, bu değişiklikler uzun süre fark edilmeyebilir. Sonuç olarak operasyonel kayıp artar ve olayın kaynağı belirlenemez.

Loglama ve izleme mekanizmaları, saldırıyı tamamen engellemeyebilir; ancak etkisini sınırlar ve müdahale süresini kısaltır. Enerji tesislerinde bu süre, operasyonel kayıp ile doğrudan ilişkilidir.

- Enerji Tesisi Senaryosu: Katmanlı Güvenlik Olmadan Ne Olur?

Bir hidroelektrik santral (HES) ortamını düşünelim.

Tesis;

- SCADA üzerinden izleniyor,

- Bakım ekipleri VPN ile uzaktan erişim sağlıyor,

- Kurumsal ağ ile veri paylaşımı yapıyor.

Adım 1 — Zayıf IAM

Uzaktan erişim için kullanılan bir bakım hesabı, yalnızca kullanıcı adı ve parola ile korunmaktadır. Çok faktörlü kimlik doğrulama (MFA) uygulanmamıştır. Bu hesap aynı zamanda geniş yetkilere sahiptir.

Parola bir kimlik avı (phishing) saldırısı sonucu ele geçirilir.

Bu tür zayıf erişim kontrolleri, ICS ortamlarında sık görülen zafiyetler arasındadır [4][5].

Adım 2 — Segmentasyon Eksikliği

Kurumsal ağ ile OT ağı arasında yeterli segmentasyon bulunmamaktadır. VPN bağlantısı doğrudan SCADA sunucusuna erişim sağlamaktadır.

Saldırgan:

- SCADA sunucusuna bağlanır.

- PLC haberleşme trafiğini gözlemler.

- Operasyonel parametrelerde küçük değişiklikler yapar.

Zayıf sınır koruması ve yanlış yapılandırılmış ağ geçişleri, ICS ortamlarında yaygın istismar noktalarıdır [3].

Adım 3 — Loglama ve İzleme Yetersizliği

Sistemde merkezi log toplama ve gerçek zamanlı alarm mekanizması bulunmamaktadır. Yapılan parametre değişiklikleri anında fark edilmez.

Sonuç:

- Türbin verimliliği düşer

- Enerji üretim kapasitesi azalır

- Operasyonel maliyet artar

- Olayın kaynağı tespit edilemez

SCADA sistemlerine yönelik bir ihlal, yalnızca veri güvenliği değil; operasyonel süreklilik ve fiziksel güvenlik riski doğurabilir [1][2].

- Katmanlı Yaklaşım Olsaydı Ne Olurdu?

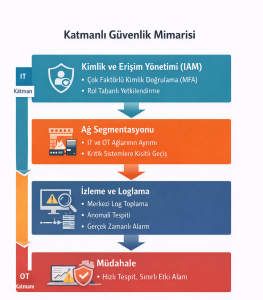

(Şekil 2. IT’den OT katmanına doğru uygulanan katmanlı güvenlik mimarisini ve temel savunma adımlarını göstermektedir.)

Eğer aynı tesiste:

- MFA uygulanmış olsaydı,

- IT ve OT ağları segmentlere ayrılmış olsaydı,

- Yetkiler rol bazlı ve sınırlı tanımlanmış olsaydı,

- Gerçek zamanlı log analizi yapılmış olsaydı,

saldırganın ilerlemesi erken aşamada tespit edilebilir ve etki alanı sınırlandırılabilirdi.

Bu senaryo, ICS güvenliğinde IAM, segmentasyon ve izleme katmanlarının birlikte çalışmasının neden kritik olduğunu göstermektedir.

- Renewasoft Güvenlik Yaklaşımı: Entegre ve Katmanlı Mimari

Enerji tesislerinde siber güvenlik, tek bir ürün ya da tek bir güvenlik bileşeni ile sağlanamaz. SCADA ve OT ortamları; erişim kontrolü, ağ mimarisi, izleme sistemleri ve operasyonel süreçlerin birlikte ele alındığı entegre bir yaklaşım gerektirir.

Renewasoft yaklaşımı, güvenliği ayrı bir katman olarak değil; operasyonel mimarinin doğal bir parçası olarak ele alır.

- Kimlik ve Erişim Kontrolünde Yapısal Yaklaşım

Enerji tesislerinde:

- Rol bazlı yetkilendirme

- Ayrıcalıklı hesap yönetimi

- Uzaktan erişim kontrolü

- Kritik işlem kayıtlarının izlenmesi

gibi temel IAM prensipleri, sistem mimarisine entegre edilmelidir.

Bu yaklaşım, yalnızca kullanıcı doğrulama değil; yetki sınırlandırma ve izlenebilirlik sağlar. Böylece privilege escalation riskleri minimize edilir [4][5].

- Segmentasyon ve Operasyonel Ayrım

Renewasoft mimarisinde:

- IT ve OT katmanları mantıksal olarak ayrıştırılır

- SCADA veri akışı kontrollü geçiş noktalarından sağlanır

- Kritik kontrol katmanlarına doğrudan dış erişim engellenir

Bu yapı, defense-in-depth prensibine uygun olarak saldırı yüzeyini sınırlar [1][5].

- Loglama, İzleme ve Operasyonel Görünürlük

Enerji tesislerinde güvenlik, yalnızca önleme değil; görünürlük meselesidir.

Merkezi log toplama, alarm üretimi ve operasyonel veri analizi sayesinde:

- Yetki değişiklikleri izlenebilir

- Şüpheli bağlantılar tespit edilebilir

- Anormal davranışlar erken aşamada belirlenebilir

Bu yaklaşım, güvenlik ve operasyonel performans verisini birlikte değerlendirmeye olanak tanır.

- Güvenlik ve Operasyonun Birleştiği Nokta

SCADA güvenliği yalnızca bir IT konusu değildir. Türbin verimliliği, enerji üretim kapasitesi ve bakım planlaması ile doğrudan ilişkilidir.

Güvenli bir mimari:

- Plansız duruş riskini azaltır

- Yetkisiz müdahale ihtimalini düşürür

- Operasyonel karar destek sistemlerini daha güvenilir hale getirir

Bu nedenle siber güvenlik, enerji tesislerinde operasyonel sürekliliğin bir bileşenidir; ayrı bir proje değil.

- Sonuç ve Değerlendirme

Enerji tesislerinde siber güvenlik, artık yalnızca bilgi güvenliği meselesi değildir; operasyonel süreklilik, fiziksel güvenlik ve ekonomik sürdürülebilirlik ile doğrudan ilişkilidir. SCADA ve ICS sistemlerinin IT ağları ve internet ile entegre çalıştığı günümüzde, tehdit yüzeyi kaçınılmaz olarak genişlemiştir [2][3]. Bu genişleme, erişim kontrolü zafiyetleri, zayıf segmentasyon ve yetersiz izleme mekanizmaları ile birleştiğinde kritik riskler doğurur.

Kimlik ve erişim yönetimi (IAM), saldırının ilk temas noktasını kontrol eder. Ağ segmentasyonu, saldırının yayılmasını sınırlar. Loglama ve güvenlik izleme ise ihlalin erken tespit edilmesini sağlar. Bu katmanların birlikte uygulanmadığı ortamlarda, bir güvenlik ihlali operasyonel kesinti ve fiziksel hasar riski yaratabilir [1][5].

Enerji tesislerinde güvenlik yaklaşımı, tekil bir ürün veya kontrol mekanizmasına indirgenemez. Katmanlı ve entegre bir mimari, yalnızca saldırıyı önlemek için değil; etkisini sınırlamak ve müdahale süresini kısaltmak için gereklidir.

Bir sonraki adım olarak, enerji tesislerinde mevcut SCADA ve OT mimarisinin şu üç başlık altında değerlendirilmesi önerilir:

- Erişim kontrolü ve ayrıcalıklı hesap yönetimi

- IT–OT segmentasyon seviyesi

- Loglama ve olay müdahale kapasitesi

Bu değerlendirme, yalnızca teknik bir kontrol listesi değil; operasyonel risk haritasının çıkarılması anlamına gelir.

- Sık Sorulan Sorular

1- SCADA sistemleri neden klasik IT güvenliği ile korunamaz?

ICS ve SCADA sistemleri, fiziksel süreçleri kontrol ettiği için güvenlik ihlalleri doğrudan operasyonel ve fiziksel sonuçlara yol açabilir [1][2]. Ayrıca birçok ICS protokolü, güvenlik odaklı değil; performans ve süreklilik odaklı tasarlanmıştır. Bu nedenle IT güvenlik yaklaşımı tek başına yeterli değildir.

2- Air-gap hâlâ geçerli bir güvenlik yöntemi midir?

Modern enerji tesislerinde tam izolasyon pratikte mümkün değildir. Uzaktan erişim, veri analitiği ve entegrasyon ihtiyaçları nedeniyle ICS sistemleri kurumsal ağlarla bağlantılıdır [2][3]. Bu nedenle segmentasyon ve erişim kontrolü, air-gap’in yerini almıştır.

3- En kritik güvenlik katmanı hangisidir: IAM mi, segmentasyon mu, izleme mi?

Bu katmanlardan biri eksik olduğunda risk artar. IAM kimlik doğrulama sağlar; segmentasyon saldırının yayılmasını sınırlar; izleme ise ihlalin fark edilmesini sağlar [3][5]. Güvenlik, bu katmanların birlikte çalışmasıyla sağlanır.

4- Küçük ölçekli enerji tesislerinde de bu önlemler gerekli midir?

Evet. Saldırılar ölçek gözetmez. Küçük tesislerde bile uzaktan erişim, varsayılan şifreler ve zayıf segmentasyon ciddi risk oluşturabilir [4][5].

5- Makine öğrenmesi ICS güvenliğinde tek başına yeterli midir?

Hayır. Makine öğrenmesi tabanlı anomali tespiti faydalıdır; ancak temel erişim kontrolü, segmentasyon ve loglama mekanizmalarının yerini tutmaz [4][5]. Savunma katmanlı olmalıdır.